10 phương pháp về bảo mật cho Cơ sở dữ liệu mà bạn nên biết

Chỉ trong 6 tháng đầu năm 2021, đã có 1.767 vi phạm được báo cáo, với gần 19 tỷ bản ghi đã bị xâm phạm và 12,723 lỗ hỗng được tìm thấy. Kết quả càng ngày càng đang lo ngại, đưa ra một thông điệp rõ ràng về sự cần thiết của các biện pháp bảo mật Cơ Sở Dữ Liệu hiệu quả.

Đối với CSDL, các biện pháp an toàn bảo mật có khác biệt với các biện pháp được áp dụng cho các website. Các biện pháp bảo vệ thường tập trung vào các hệ thống vật lý, máy chủ và quản lý nhân sự nội bộ. Tuy nhiên, điều quan trong không kém là bảo vệ CSDL của bạn để giảm thiểu các xu hướng ấn công tiềm tàng mà các tội phạm mạng có thể khai thác.

Hãy điểm qua 10 giải pháp tốt nhất hoàn toàn có thể giúp tăng cừng sự bảo đảm an toàn cho những dữ liệu nhảy cảm trong CSDL

1. Triển khai bảo mật vật lý

Các TT dữ liệu hoặc sever hoàn toàn có thể dễ bị tiến công vật lý từ bên ngoài hoặc thậm chí còn từ nội bộ. Nếu kẻ tiến công có quyền truy vấn vào sever cơ sở dữ liệu vật lý, dữ liệu hoàn toàn có thể bị lấy cắp, làm hỏng dữ liệu hoặc thậm chí còn chèn ứng dụng ô nhiễm để giành quyền truy vấn từ xa. Nếu không có những giải pháp bảo mật bổ trợ, thường rất khó phát hiện những loại tiến công này vì chúng hoàn toàn có thể vượt qua những giao thức bảo mật kỹ thuật số .

Khi chọn dịch vụ phân phối hạ tầng, cần bảo vệ rằng đó là một công ty có thành tích tốt về việc coi trọng những yếu tố bảo mật. Tốt nhất bạn nên tránh những dịch vụ tàng trữ không tính tiền, thiếu những cam kết về bảo mật .

Nếu chiếm hữu mạng lưới hệ thống hạ tầng riêng, bạn nên bổ trợ thêm những giải pháp bảo mật an ninh vật lý như camera, khóa và nhân viên cấp dưới bảo mật an ninh. Hơn nữa, mọi truy vấn vào những sever vật lý phải được ghi lại và chỉ được cấp cho những người đơn cử để giảm thiểu rủi ro đáng tiếc .2. Tách biệt máy chủ CSDL

Cơ sở dữ liệu nhu yếu những giải pháp bảo mật chuyên biệt để giữ bảo đảm an toàn trước những cuộc tiến công. Hơn nữa, việc đặt CSDL của bạn trên cùng một sever web của bạn cũng khiến dữ liệu dễ bị tiến công hơn .

Điều cần tránh là đặt cả website, dữ liệu không quan trọng và dữ liệu nhạy cảm trên cùng một sever. Dù website được bảo vệ bởi những biên pháp bảo mật web, nhưng CSDL thì hoàn toàn có thể không, và hoàn toàn có thể bị bị tiến công trải qua website hay những nền tảng dịch vụ trực tuyến. Để giảm thiểu những rủi ro đáng tiếc bảo mật này, hãy tách những sever cơ sở dữ liệu của bạn khỏi mọi dịch vụ khác. Ngoài ra, hãy sử dụng thông tin bảo mật thời theo gian thực, giám sát riêng những sự kiện truy vấn đến CSDL để có những hành vi ngay lập tức trong trường hợp phát hiện vi phạm .3. Thiết lập máy chủ proxy HTTPS

Máy chủ proxy nhìn nhận những nhu yếu được gửi từ máy trạm trước khi truy vấn vào sever cơ sở dữ liệu. Theo một cách nào đó, sever này hoạt động giải trí như một người cổng trung gian ngăn ngừa những nhu yếu không được phép. Các sever proxy thông dụng nhất dựa trên HTTP. Tuy nhiên, nếu cần giải quyết và xử lý thông tin nhạy cảm như mật khẩu, thông tin thanh toán giao dịch hoặc thông tin cá thể, hãy thiết lập sever HTTPS. Bằng cách này, dữ liệu đi qua sever proxy cũng được mã hóa, cung ứng một lớp bảo mật bổ trợ .

4. Tránh sử dụng các cổng mạng mặc định

Khi thiết lập những CSDL, đơn vị chức năng tiến hành thường sử dụng những thiết lập truy vấn qua những cổng mặc định ( Vd : CSDL Oracle là cổng 1521 ), và những cổng mặc định này thường được sử dụng trong những cuộc tiến công. Khi không sử dụng những cổng mặc định, kẻ tiến công mạng nhắm tiềm năng vào sever của bạn phải thử và do tìm trên những cổng khác nhau, mất thêm thời hạn và sức lực lao động thực thi .

5. Giám sát cơ sở dữ liệu theo thời gian thực

Liên tục giám sát cơ sở dữ liệu để tìm những truy vấn khả nghi sẽ tăng cường bảo mật và được cho phép bạn phản ứng với những cuộc tiến công tiềm tàng. Các giải pháp như Oracle Audit Vault hoàn toàn có thể ghi lại toàn bộ những hành vi được triển khai trên sever của cơ sở dữ liệu và cảnh báo nhắc nhở dữ thế chủ động khi có bất kể vi phạm nào. Ngoài ra, hoàn toàn có thể thiết lập giao thức leo thang ( escalate ) trong việc ra giải quyết và xử lý trong trường hợp hoàn toàn có thể xảy ra những cuộc tiến công để giữ cho dữ liệu nhạy cảm của bạn bảo đảm an toàn hơn nữa .

Một góc nhìn khác cần xem xét là liên tục kiểm tra và tổ chức triển khai những cuộc tiến công thử nghiệm, nhằm mục đích phát hiện ra những lỗ hổng bảo mật tiềm ẩn và vá chúng trước khi có kẻ tiến công khai thác .6. Sử dụng tường lửa cơ sở dữ liệu

Tường lửa ( Firewall ) là một giải pháp thường được dùng trong những giải pháp bảo mật an ninh cho mạng lưới hệ thống công nghệ thông tin. Ngoài việc tường lửa cho mạng lưới hệ thống mạng, cần xem xét tích hợp với mạng lưới hệ thống tường lửa chuyên được dùng cho CSDL. Ví dụ như giải pháp tường lửa trong loại sản phẩm AVDF hoàn toàn có thể phân phối bảo vệ với 2 chính sách

- Out-of-band: giám sát các truy xuất trực tiếp vào CSDL mà không ảnh hưởng đến tốc độ kết nối

- Proxy: là trung gian giữa nguồn kết nối và CSDL, giám sát và trực tiếp ngăn chặn rủi ro từ truy cập trái phép.

7. Triển khai các giao thức mã hóa dữ liệu

Mã hóa dữ liệu của bạn không riêng gì quan trọng cho việc giữ bí hiểm kinh doanh thương mại của tổ chức triển khai mà còn thiết yếu khi tàng trữ thông tin nhạy cảm của người dùng. Việc thiết lập những giao thức mã hóa dữ liệu làm giảm rủi ro tiềm ẩn vi phạm / đánh cắp dữ liệu. Khi dữ liệu được mã hóa, ngay cả khi kẻ xấu đã lấy được dữ liệu từ mạng lưới hệ thống thì cũng không đọc và khai thác được nó .

8. Thường xuyên sao lưu CSDL

Cơ sở dữ liệu cần liên tục được sao lưu với kế hoạch và được lên lịch hài hòa và hợp lý, và cần được bảo vệ là bản sao lưu hoàn toàn có thể dùng để Phục hồi. Điều này làm giảm rủi ro tiềm ẩn mất thông tin do những cuộc tiến công hoặc phá hoại dữ liệu. Bên cạnh đó, cần bảo vệ rằng bản sao lưu cũng được mã hóa và tàng trữ trên một sever khác với sever CSDL. Điều này bảo vệ CSDL hoàn toàn có thể được phục sinh và bảo đảm an toàn nếu sever cơ sở dữ liệu chính bị xâm phạm hoặc vẫn không hề truy vấn được .

9. Luôn cập nhật

Nghiên cứu cho thấy cứ 10 ứng dụng thì có 9 ứng dụng không được update bản vá mới nhất. Điều này tạo ra rủi ro đáng tiếc bảo mật nghiêm trọng, vì nguồn tiến công hoàn toàn có thể mở màn từ bất kể một thành phần nào trong mạng lưới hệ thống, kể cả là những ứng dụng phụ, plugin, ứng dụng bên thứ ba. Luôn update những bản vá mới nhất được phân phối từ hãng cho ứng dụng CSDL, và cả những ứng dụng ứng dụng khác trong mạng lưới hệ thống .

10. Sử dụng phương thức xác thực người dùng mạnh

Theo điều tra và nghiên cứu gần đây nhất của Verizon, 80 % những vụ vi phạm dữ liệu là qua mật khẩu. Rõ ràng là chỉ riêng mật khẩu không là không đủ, với lỗi hầu hết từ phía người dùng khi sử dụng những mật khẩu dễ đoán và dễ bị đánh cắp. Để khắc phục việc này, cần thêm một lớp bảo mật khác vào cơ sở dữ liệu của bạnvới quá trình xác nhận đa thành phần. Ngoài ra, hoàn toàn có thể thiết lập để chỉ được cho phép những địa chỉ IP xác lập được phép truy vấn vào cơ sở dữ liệu để giảm thiểu rủi ro tiềm ẩn vi phạm tiềm ẩn .

Có thể thấy, giữ cơ sở dữ liệu của bạn bảo đảm an toàn trước những cuộc tiến công ô nhiễm là một nỗ lực từ nhiều phía, từ sever vật lý đến ứng dụng, và hành vi củ người dùng. Mặc dù việc vi phạm dữ liệu ngày càng trở nên tiếp tục hơn, nhưng việc duy trì những giao thức bảo mật mạnh sẽ làm giảm rủi ro tiềm ẩn trở thành tiềm năng và tránh cho việc mất mát thông tin trong CSDL .

Reference : https://www.tripwire.com/state-of-security/featured/database-security-best-practices-you-should-know/Share this:

Like this:

Like

Loading …

Source: https://thomaygiat.com

Category : Kỹ Thuật Số

Chuyển vùng quốc tế MobiFone và 4 điều cần biết – MobifoneGo

Muốn chuyển vùng quốc tế đối với thuê bao MobiFone thì có những cách nào? Đừng lo lắng, bài viết này của MobiFoneGo sẽ giúp…

Cách copy dữ liệu từ ổ cứng này sang ổ cứng khác

Bạn đang vướng mắc không biết làm thế nào để hoàn toàn có thể copy dữ liệu từ ổ cứng này sang ổ cứng khác…

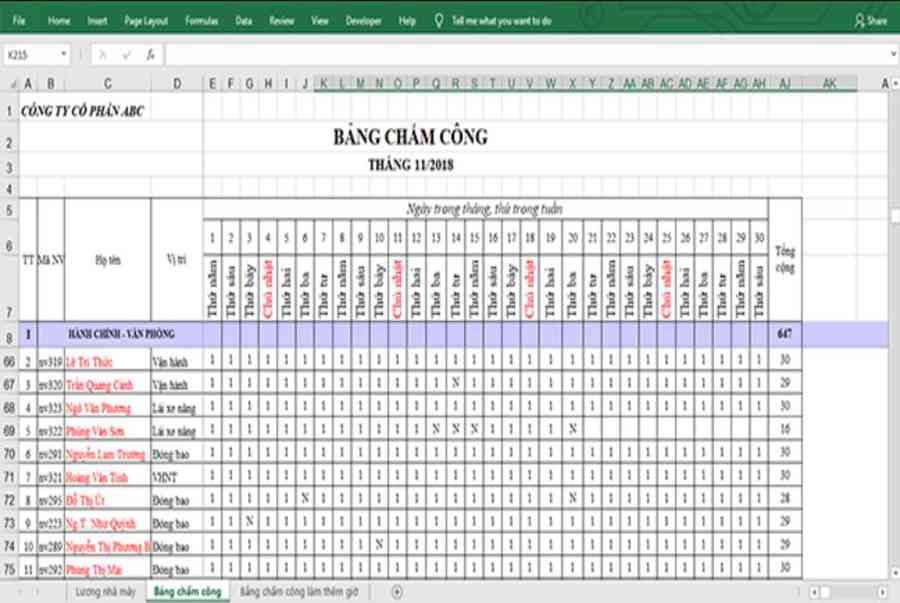

Hướng dẫn xử lý dữ liệu từ máy chấm công bằng Excel

Hướng dẫn xử lý dữ liệu từ máy chấm công bằng Excel Xử lý dữ liệu từ máy chấm công là việc làm vô cùng…

Cách nhanh nhất để chuyển đổi từ Android sang iPhone 11 | https://thomaygiat.com

Bạn đã mua cho mình một chiếc iPhone 11 mới lạ vừa ra mắt, hoặc có thể bạn đã vung tiền và có một chiếc…

Giải pháp bảo mật thông tin trong các hệ cơ sở dữ liệu phổ biến hiện nay

Hiện nay, với sự phát triển mạnh mẽ của công nghệ 4.0 trong đó có internet và các thiết bị công nghệ số. Với các…

4 điều bạn cần lưu ý khi sao lưu dữ liệu trên máy tính

08/10/2020những chú ý khi tiến hành sao lưu dữ liệu trên máy tính trong bài viết dưới đây của máy tính An Phát để bạn…

![Thợ Sửa Máy Giặt [ Tìm Thợ Sửa Máy Giặt Ở Đây ]](https://thomaygiat.com/wp-content/uploads/sua-may-giat-lg-tai-nha-1.jpg)