Mã độc tống tiền Ransomware và những điều cần biết – Phần mềm kế toán & Phần mềm ERP

Hãy cùng tìm hiểu và khám phá xem Ransomware là gì mà đáng sợ đến thế .

Ransomware là gì?

Ransomware hay Mã độc tống tiền là ứng dụng ô nhiễm sử dụng mã hóa đánh cắp thông tin của nạn nhân để đòi tiền chuộc. Khi Ransomware nhiễm vào máy tính, dữ liệu quan trọng của người dùng hoặc tổ chức triển khai sẽ bị mã hóa để họ không hề truy vấn tệp, cơ sở dữ liệu hoặc ứng dụng. Để khôi phục quyền truy vấn, nạn nhân phải trả một khoản tiền chuộc theo nhu yếu. Tùy vào mức độ quan trọng của dữ liệu và quy mô của doanh nghiệp mà mức tiền chuộc hoàn toàn có thể xê dịch từ vài nghìn đô đến vài triệu đô .

Ransomware được xem là mối đe dọa ngày càng lớn, cung cấp hàng tỷ đô la tiền chuộc cho tội phạm mạng và gây ra thiệt hại đáng kể về chi phí cho các doanh nghiệp, tổ chức chính phủ.

So sánh Virus và Ransomware

Virus máy tính từ lâu đã là một khái niệm quen thuộc. Có thể do đó mà nhiều người gọi chung toàn bộ những ứng dụng ô nhiễm là virus, gồm có cả Ransomware. Tuy nhiên, đây là 2 khái niệm khác nhau .

Điểm chung của cả 2 đều là mã độc hoặc ứng dụng ô nhiễm ( malware ). Virus là thuật ngữ chỉ những “ malware ” có năng lực phát tán, lây lan nhanh, không hề trấn áp được. Đối với Ransomware – những ứng dụng được phong cách thiết kế chỉ với mục tiêu tống tiền nạn nhân. Để phát tán Ransomware, kẻ xấu sử dụng những phương pháp lừa đảo Phishing ( tiến công trá hình ) để dụ dỗ nạn nhân .

Thuật ngữ Virus Ransomware được dùng để chỉ những ứng dụng ô nhiễm có vận tốc lây lan ở mức “ đặc biệt quan trọng kinh khủng ”. Nổi bật trong đó có WannaCry .Ransomware đã xâm nhập vào máy tính như thế nào?

Tương tự như những ứng dụng ô nhiễm khác, Ransomware ẩn nấp trong những ứng dụng, đường link ( link ), tập tin khi người dùng triển khai những thao tác :

- Sử dụng các phần mềm crack.

- Bấm vào các quảng cáo.

- Truy cập vào các trang web giả mạo hoặc web đen.

- Bấm vào các file đính kèm qua email spam.

- Tải về các phần mềm lạ, không rõ nguồn gốc.

- Các lỗ hổng của hệ thống mạng hoặc máy tính bị cài Ransomware tự động thông qua USB.

Phân loại và cách thức hoạt động của Ransomware

Hai loại Ransomware thông dụng nhất là mã hóa và khóa màn hình hiển thị .

Mã hóa còn có tên tiếng Anh là Ransomware Crypto hay Encrypting Ransomware. Đây là dạng tấn công Ransomware phổ biến. Chúng mã hóa bất cứ tài liệu nào mà nó tìm được bằng cách kết nối bí mật với server của hacker, đổi tên đuôi file và tạo một mã khóa. Các tài liệu bị tấn công thường là file office. Những file này sẽ bị đổi đuôi thành những định dạng nhất định nào đó kèm mật khẩu: *.Doc, *.Docx -> *.docm; *xls, *.skype -> *cerber, *.doc.ccc, !RecOveR!-tkxaf++.Png, !RecOveR!-tkxaf++.Txt,… Nạn nhân sẽ không thực hiện bất kỳ thao tác nào như copy, paste, đổi tên, xóa. Đặc biệt, mỗi thời điểm sẽ có đuôi mã khác nhau. Nếu không trả tiền chuộc đúng thời hạn quy định, file có thể bị nâng cấp mã hóa, ảnh hưởng xấu đến dữ liệu.

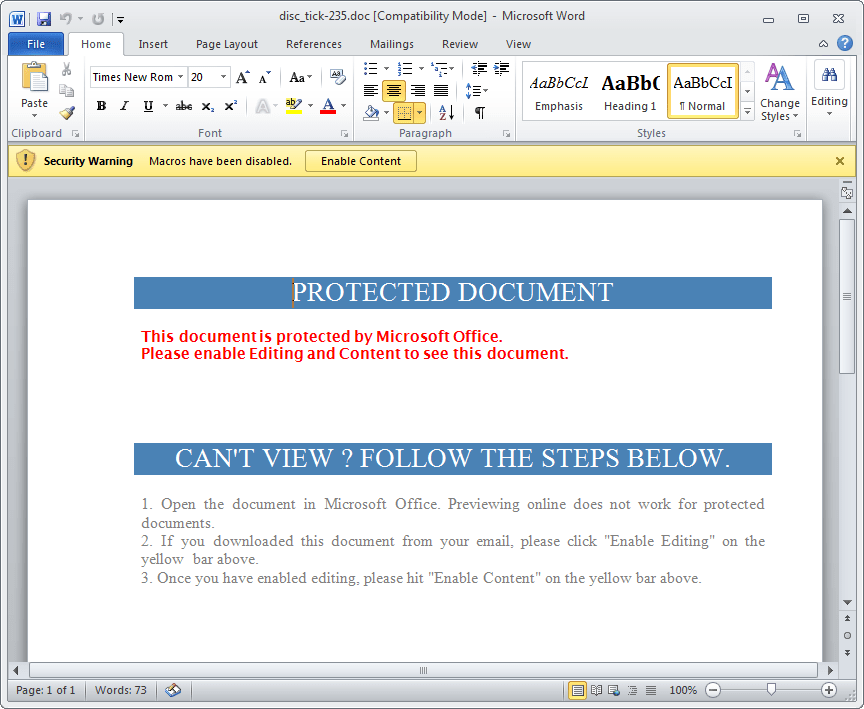

Màn hình thông tin lừa tải ứng dụng ô nhiễm về máy

Nguồn : https://www.proofpoint.com/Mặc khác, khóa màn hình (Locker Ransomware hoặc Non-encrypting Ransomware) chỉ đơn giản là chặn quyền truy cập vào hệ thống bằng màn hình “khóa”, xác nhận rằng hệ thống đã được mã hóa. Nạn nhân không thực hiện bất kỳ thao tác nào trên máy tính, trừ việc bật – tắt màn hình. Trên màn hình sẽ xuất hiện hướng dẫn chi tiết và cụ thể về việc chuyển khoản tiền để lấy khóa giải mã. Tiền chuộc có thể là tiền điện tử như Bitcoin.

Ban đầu, những cuộc tiến công Ransomware tập trung chuyên sâu tiến công máy tính cá thể. Tuy nhiên, ngày càng nhiều cuộc tiến công nhắm đến doanh nghiệp, vì những doanh nghiệp thường sẽ trả nhiều tiền hơn để mở khóa những mạng lưới hệ thống quan trọng. Các trường hợp tiến công Ransomware của doanh nghiệp thường mở màn bằng một email ô nhiễm .

Đôi khi có trường hợp nạn nhân sẽ không khi nào nhận lại được khóa mật mã để giải thuật dữ liệu. Hoặc ngay sau khi trả tiền chuộc và dữ liệu được giải phóng, máy tính vẫn hoàn toàn có thể sẽ liên tục bị tiến công bởi những ứng dụng ô nhiễm .

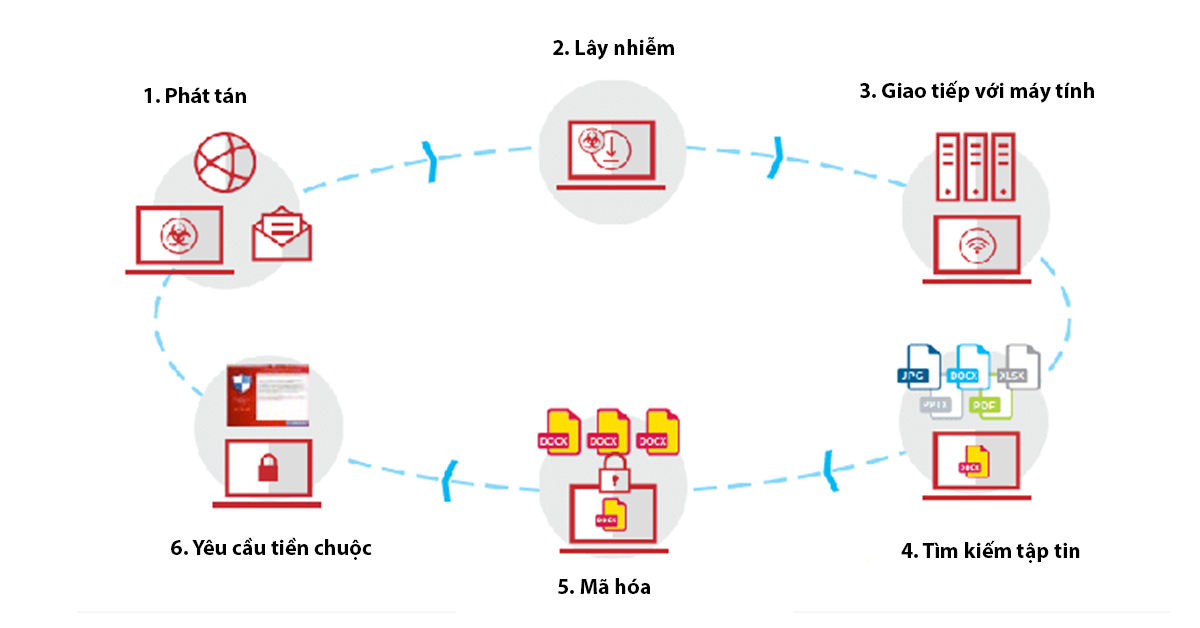

Cơ chế hoạt động giải trí của Ransomware

Các cuộc tấn công Ransomware phổ biến

Locky

Locky lần tiên phong được sử dụng cho một cuộc tiến công vào năm năm nay bởi một tổ chức triển khai tin tặc. Tổ chức này đã mã hóa hơn 160 loại tệp và phát tán vi-rút của mình bằng những email trá hình có tệp đính kèm bị nhiễm. Người dùng bị lừa bởi những cuộc tiến công phishing ( tiến công trá hình ). Locky Ransomware nhắm tiềm năng những loại tệp thường được sử dụng bởi những nhà phong cách thiết kế, nhà tăng trưởng và kỹ sư .

WannaCry

WannaCry hẳn đã không còn là cái tên lạ lẫm với những người chăm sóc đến công nghệ tiên tiến và bảo mật thông tin. Năm 2017, mã độc này đã hoành hành với quy mô cực lớn, trong đó có Nước Ta. Đây là cuộc tiến công lớn nhất mà quốc tế từng tận mắt chứng kiến và dẫn đến dư chấn lớn trong quốc tế kinh doanh thương mại, chính trị, hacker và ngành công nghiệp bảo mật an ninh mạng .

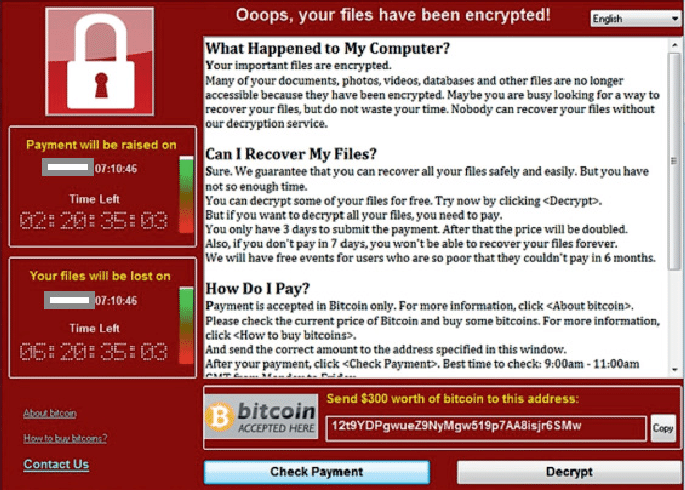

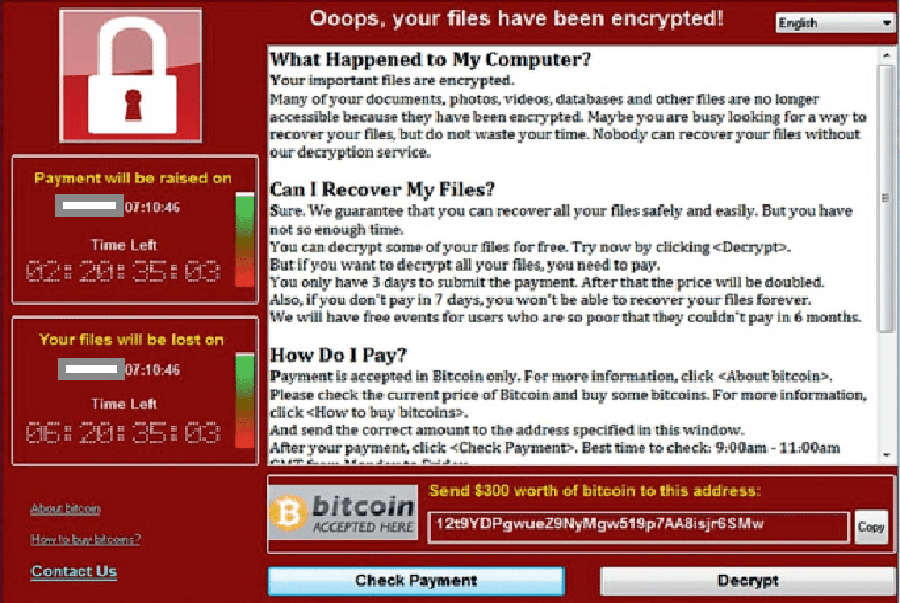

Giao diện mã độc tống tiền WannaCry, nhu yếu 300 USD để mở khóa

Mã độc này tận dụng một lỗ hổng trong giao thức SMB của hệ điều hành quản lý Microsoft Windows để tự động hóa lan rộng ra những máy tính khác trong cùng mạng lưới. WannaCry tiến công hơn 300 tổ chức triển khai trải rộng trên 150 vương quốc. Nó lớn đến nỗi ngay cả sau khi tìm hủy hoại, virus vẫn liên tục khủng bố tổng thể những mạng lưới hệ thống và dữ liệu mà nó tiếp xúc cho đến nay. Ước tính tổng ngân sách lên tới hơn 4 tỷ đô. Tại châu Âu, những tổ chức triển khai cơ quan chính phủ, doanh nghiệp lớn như FedEx, Hệ thống Dịch Vụ Thương Mại Y tế Quốc gia Anh và Bộ Nội vụ Nga đều đã gánh chịu hậu quả không nhỏ từ loại Ransomware này .Bad Rabbit

Xem thêm: 7 phương pháp dạy học tiếng việt theo hướng phát triển năng lực hiệu quả – https://thomaygiat.com

Bad Rabbit là một cuộc tiến công Ransomware vào năm 2017, lây lan qua những cuộc tiến công bằng ổ đĩa. Trong một cuộc tiến công bằng mã độc tống tiền, người dùng truy vấn vào một website mà không biết rằng website đó đã bị tin tặc chiếm đoạt. Ransomware này tiến công nhiều vương quốc ở Đông Âu, tiến công cả những đơn vị chức năng chính phủ nước nhà và doanh nghiệp với vận tốc Viral nhanh. Bad Rabbit phát tán trải qua việc gửi nhu yếu người dùng thiết lập Adobe Flash trá hình, từ đó lây nhiễm ứng dụng ô nhiễm vào máy tính .

NotPetya

Phát hiện vào năm 2017 ở Ukraine, sau đó lan rộng khắp Châu Âu, nhắm tiềm năng đến những ngân hàng nhà nước, trường bay và những công ty nguồn năng lượng. NotPetya cũng tận dụng lỗ hổng của Microsoft tựa như như WannaCry. Chỉ cần 1 máy tính bị nhiễm thì NotPetya sẽ quét mạng cục bộ và lây nhiễm cho những máy khác không cần qua thao tác người dùng. Đặc biệt, chúng không chỉ mã hóa file, còn tàn phá ổ cứng của nạn nhân đến mức không hề Phục hồi được dù cho có trả tiền chuộc hay không .

Ryuk

Ryuk Ransomware là một Trojan mã hóa ( là một loại mã hoặc ứng dụng ô nhiễm nhưng được ẩn dưới lớp vỏ của những ứng dụng hợp pháp ) lây lan vào mùa hè năm 2018. Ryuk khiến cho những công dụng Phục hồi trên hệ quản lý Windows bị ngừng hoạt động và không hề Phục hồi dữ liệu mã hóa mà không có bản sao lưu bên ngoài. Nó cũng mã hóa cả đĩa cứng mạng. Tổng thiệt hại ước tính hơn 650.000 USD .

Ngoài những Ransomware kể trên, còn có 1 số ít vụ tiến công tống tiền bằng ứng dụng khác cũng nổi tiếng như Sodinokibi ( 2019 ), CryptoLocker ( 2013 ), Petya ( năm nay ), GoldenEye ( 2017 ), SamSam ( năm ngoái ). Các cuộc tiến công này cũng gây ra thiệt hại tới hàng triệu USD trên toàn thế giới .Các mối đe dọa Ransomware mới

Những kẻ xấu liên tục biến hóa mã độc thành những biến thể mới để tránh bị phát hiện. Các quản trị viên và nhà tăng trưởng chống ứng dụng ô nhiễm tiếp tục update những giải pháp mới để phát hiện những mối rình rập đe dọa diễn ra nhanh gọn trước khi hoàn toàn có thể Viral rộng trên khoảng trống mạng. Một số mối rình rập đe dọa mới thông dụng :

Tải file DLL (Dynamic Link Library). Phần mềm độc hại cố gắng che giấu để không thể bị phát hiện bằng cách ẩn mình trong các file hợp pháp có chứa tập tin DLL để tấn công hệ thống.

Máy chủ web làm mục tiêu. Phần mềm độc hại trên môi trường lưu trữ được chia sẻ có thể ảnh hưởng đến tất cả các trang web được lưu trữ trên máy chủ. Nó giống như tấn công Ryuk, nhắm mục tiêu vào các trang web được lưu trữ, chủ yếu sử dụng email lừa đảo.

Phishing Spear. Đây là hình thức tấn công cao hơn so với phương thức Phishing thông thường. Thay vì gửi phần mềm độc hại đến hàng nghìn mục tiêu, những kẻ tấn công sẽ nhắm vào các công ty lớn hoặc nhân viên cao cấp có nhiều quyền truy cập để lấy những thông tin giá trị cao hơn.

Ransomware-as-a-Service (RaaS). Là một mô hình kinh doanh trong đó Ransomware được cho thuê, bất kì ai cũng có thể sử dụng, hoàn toàn không cần đến kiến thức lập trình. So với các Ransomware khác đã được phát hiện, công cụ mới này yêu cầu kỹ năng rất thấp. Sự ra đời của RaaS đã dẫn đến việc gia tăng các cuộc tấn công bằng Ransomware.

Cách bảo vệ khỏi các cuộc tấn công Ransomware

- Luôn sao lưu dữ liệu.

- Cài đặt phần mềm bảo vệ Ransomware đáng tin cậy.

- Liên tục cập nhật hệ điều hành, chương trình và phần mềm bảo mật. Việc này giúp bảo vệ bạn khỏi các phần mềm độc hại mới nhất với các bản vá bảo mật được cập nhật.

- Không bao giờ nhấp vào các tệp đính kèm email hay thư rác không rõ nguồn gốc.

- Thận trọng khi truy cập vào các trang web độc hại và các quảng cáo trên trang web.

- Hạn chế lướt web khi truy cập vào wifi miễn phí.

- Không sử dụng USB từ các nguồn gốc không xác định.

Các bước để đối phó với một cuộc tấn công

Khi đã xâm nhập vào được máy tính, ứng dụng ô nhiễm sẽ hiển thị thông tin cho nạn nhân gồm có hướng dẫn giao dịch thanh toán và thông tin về những gì đã xảy ra với dữ liệu của nạn nhân. Trường hợp này, quản trị viên phải phản ứng nhanh để Ransomware không lây lan đến những vị trí khác trên mạng và tìm thấy những dữ liệu quan trọng. Để đối phó với Ransomware hoàn toàn có thể triển khai một số ít bước cơ bản để phản ứng kịp thời. Tuy nhiên, cần có sự can thiệp của những chuyên viên để nghiên cứu và phân tích và giải quyết và xử lý .

Xác định hệ thống đang bị ảnh hưởng. Cần nhanh chóng cách ly hệ thống đang bị tấn công Ransomware để chúng không ảnh hưởng đến phần còn lại. Bước này là một phần của quá trình ngăn chặn, giúp giảm thiệt hại.

Ngắt kết nối hệ thống và tắt nguồn nếu cần thiết. Ransomware lây lan nhanh chóng trên mạng, do đó, bất kỳ hệ thống nào cũng phải được ngắt kết nối bằng cách vô hiệu hóa quyền truy cập mạng hoặc tắt nguồn.

Ưu tiên khôi phục những hệ thống quan trọng nhất để có thể hoạt động trở lại bình thường và nhanh hơn. Thông thường, mức độ ưu tiên dựa trên tác động của năng suất làm việc và doanh thu.

Loại bỏ các mối đe dọa từ không gian mạng. Những kẻ tấn công có thể sử dụng backdoor (là một cổng không được thông báo rộng rãi, cho phép người quản trị xâm nhập hệ thống để tìm nguyên nhân gây lỗi hoặc bảo trì). Vì thế, việc loại bỏ Ransomware phải được thực hiện bởi chuyên gia đáng tin cậy. Chuyên gia cần truy cập vào nhật ký để phân tích nguyên nhân, xác định lỗ hổng bảo mật và tất cả các hệ thống bị ảnh hưởng.

Giám sát máy chủ, mạng và hệ thống sao lưu. Các công cụ giám sát có thể phát hiện các hoạt động truy cập bất thường, virus, lưu lượng mạng C&C và tải CPU nên có thể kịp thời chặn kích hoạt Ransomware. Giữ một bản sao hình ảnh đầy đủ của các hệ thống quan trọng có thể làm giảm nguy cơ máy bị rơi hoặc bị mã hóa gây ra tắc nghẽn hoạt động quan trọng.

Câu hỏi liên quan đến Ransomware

DarkSide Ransomware là gì?

Một nhóm kẻ xấu được gọi là DarkSide đã tạo ra ứng dụng ô nhiễm DarkSide hoạt động giải trí dưới dạng Ransomware-as-a-service ( RaaS ). Phần mềm ô nhiễm này tống tiền gấp đôi bằng cách nhu yếu nạn nhân thanh toán giao dịch hai khoản tiền chuộc để giải thuật tệp và lấy lại dữ liệu nhạy cảm bị đánh cắp. Nó nhắm tiềm năng những máy chủ lưu trữ Giao thức Máy tính Từ xa ( RDP ) và brute buộc mật khẩu để có quyền truy vấn vào những tệp cục bộ của máy .

Mất bao lâu để khôi phục hệ thống từ Ransomware?

Thời gian Phục hồi mạng lưới hệ thống rất khác nhau tùy thuộc vào mức độ thiệt hại, hiệu suất cao của kế hoạch khắc phục thảm họa của tổ chức triển khai, thời hạn ứng phó cũng như khung thời hạn ngăn ngừa và hủy hoại. Nếu không có những bản sao lưu tốt và kế hoạch Phục hồi sau thảm họa, những tổ chức triển khai hoàn toàn có thể ở chính sách ngoại tuyến trong nhiều ngày, đây là một sự kiện tác động ảnh hưởng nghiêm trọng đến lệch giá .

Nguồn tham khảo

Xem thêm: Giáo án dạy học Toán 11 theo định hướng phát triển phẩm chất năng lực – https://thomaygiat.com

1. Proofpoint. com : What is Ransomware ?

2. Antivirus. com : Famous Ransomware Attacks

3. Norton : What is ransomware and how to help prevent ransomware attacks

Source: https://thomaygiat.com

Category : Kỹ Thuật Số

Chuyển vùng quốc tế MobiFone và 4 điều cần biết – MobifoneGo

Muốn chuyển vùng quốc tế đối với thuê bao MobiFone thì có những cách nào? Đừng lo lắng, bài viết này của MobiFoneGo sẽ giúp…

Cách copy dữ liệu từ ổ cứng này sang ổ cứng khác

Bạn đang vướng mắc không biết làm thế nào để hoàn toàn có thể copy dữ liệu từ ổ cứng này sang ổ cứng khác…

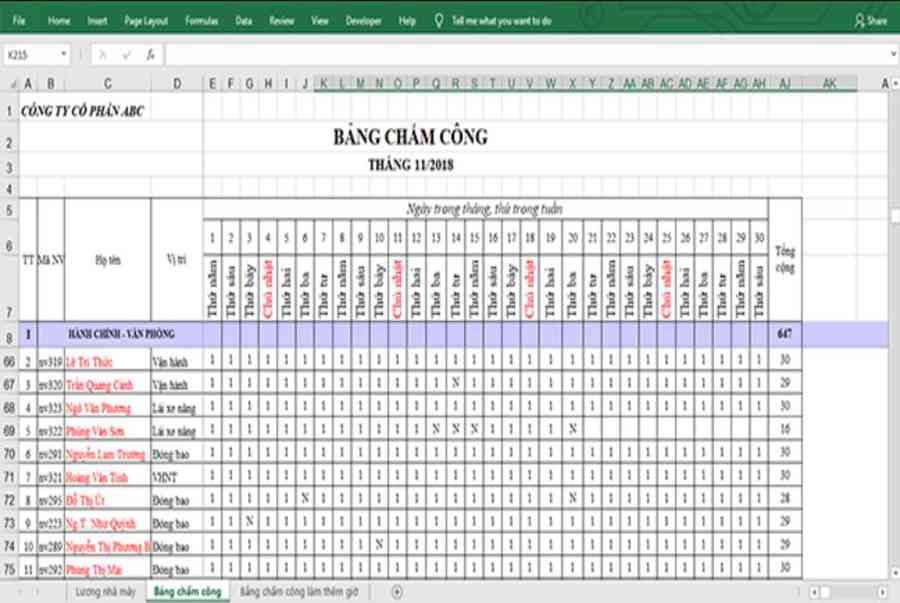

Hướng dẫn xử lý dữ liệu từ máy chấm công bằng Excel

Hướng dẫn xử lý dữ liệu từ máy chấm công bằng Excel Xử lý dữ liệu từ máy chấm công là việc làm vô cùng…

Cách nhanh nhất để chuyển đổi từ Android sang iPhone 11 | https://thomaygiat.com

Bạn đã mua cho mình một chiếc iPhone 11 mới lạ vừa ra mắt, hoặc có thể bạn đã vung tiền và có một chiếc…

Giải pháp bảo mật thông tin trong các hệ cơ sở dữ liệu phổ biến hiện nay

Hiện nay, với sự phát triển mạnh mẽ của công nghệ 4.0 trong đó có internet và các thiết bị công nghệ số. Với các…

4 điều bạn cần lưu ý khi sao lưu dữ liệu trên máy tính

08/10/2020những chú ý khi tiến hành sao lưu dữ liệu trên máy tính trong bài viết dưới đây của máy tính An Phát để bạn…

![Thợ Sửa Máy Giặt [ Tìm Thợ Sửa Máy Giặt Ở Đây ]](https://thomaygiat.com/wp-content/uploads/sua-may-giat-lg-tai-nha-1.jpg)