Các công cụ giải mã phần mềm tống tiền miễn phí | Avast

Mục Chính

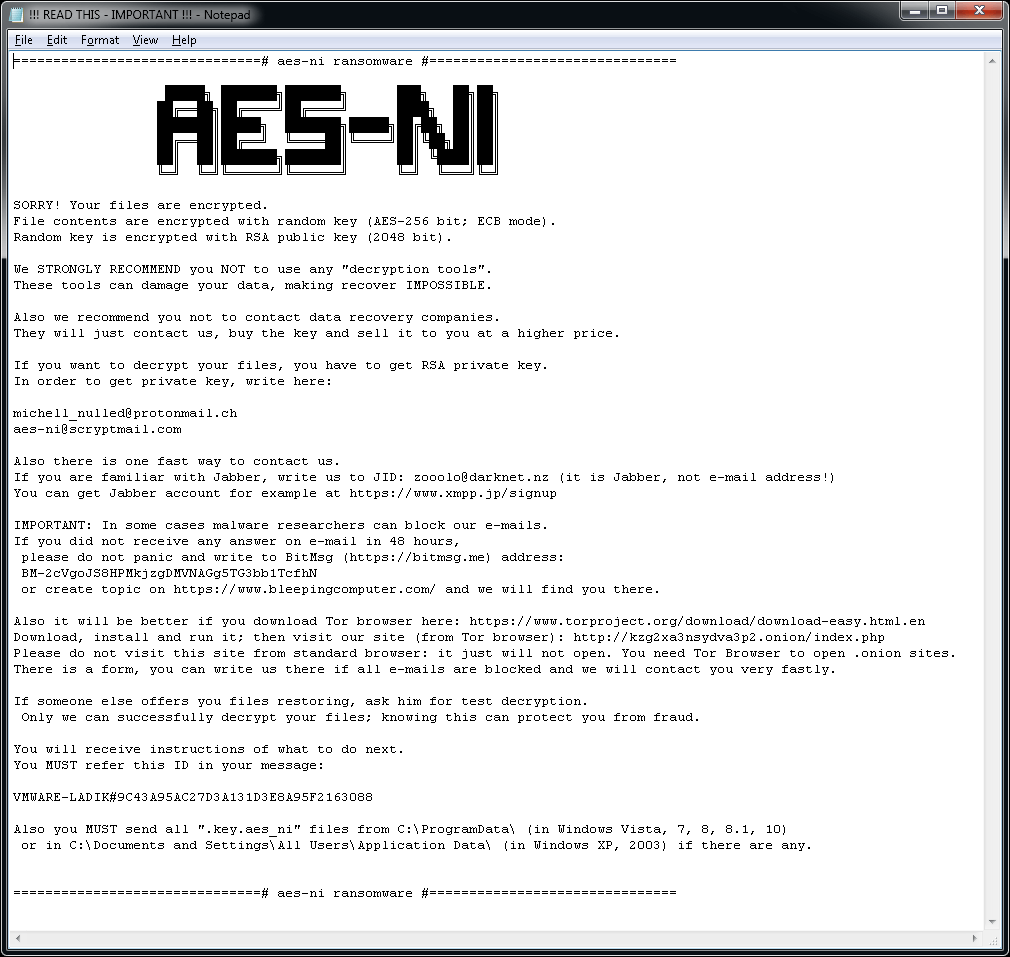

AES_NI

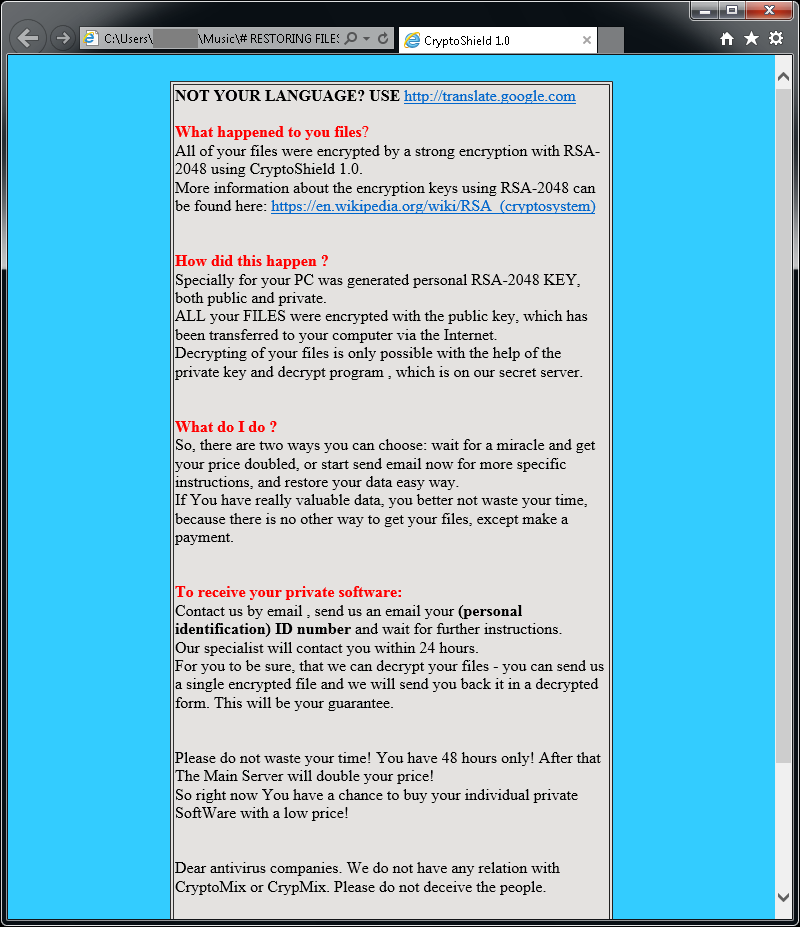

AES_NI là một dạng ứng dụng tống tiền được phát hiện lần đầu vào tháng 12 năm năm nay. Kể từ đó, chúng tôi đã quan sát thấy nhiều biến thể, có những phần lan rộng ra tập tin khác nhau. Để mã hóa tập tin, ứng dụng tống tiền này sử dụng AES-256 phối hợp với RSA-2048 .

Thay đổi tên tập tin:

Phần mềm tống tiền này thêm một trong số các phần mở rộng sau đây vào tập tin bị mã hóa:

.aes_ni

.aes256

.aes_ni_0day

Trong mỗi thư mục có tối thiểu một tập tin bị mã hóa, bạn hoàn toàn có thể tìm thấy tập tin ” ! ! ! READ THIS – IMPORTANT ! ! !. txt “. Ngoài ra, ứng dụng tống tiền này còn tạo ra một tập tin khóa có tên tương tự như với : [ PC_NAME ] # 9C43 A95AC27D3A131D3E8A95F2163088 – Bravo NEW-20175267812-78. key. aes_ni_0day trong C : \ ProgramData folder .

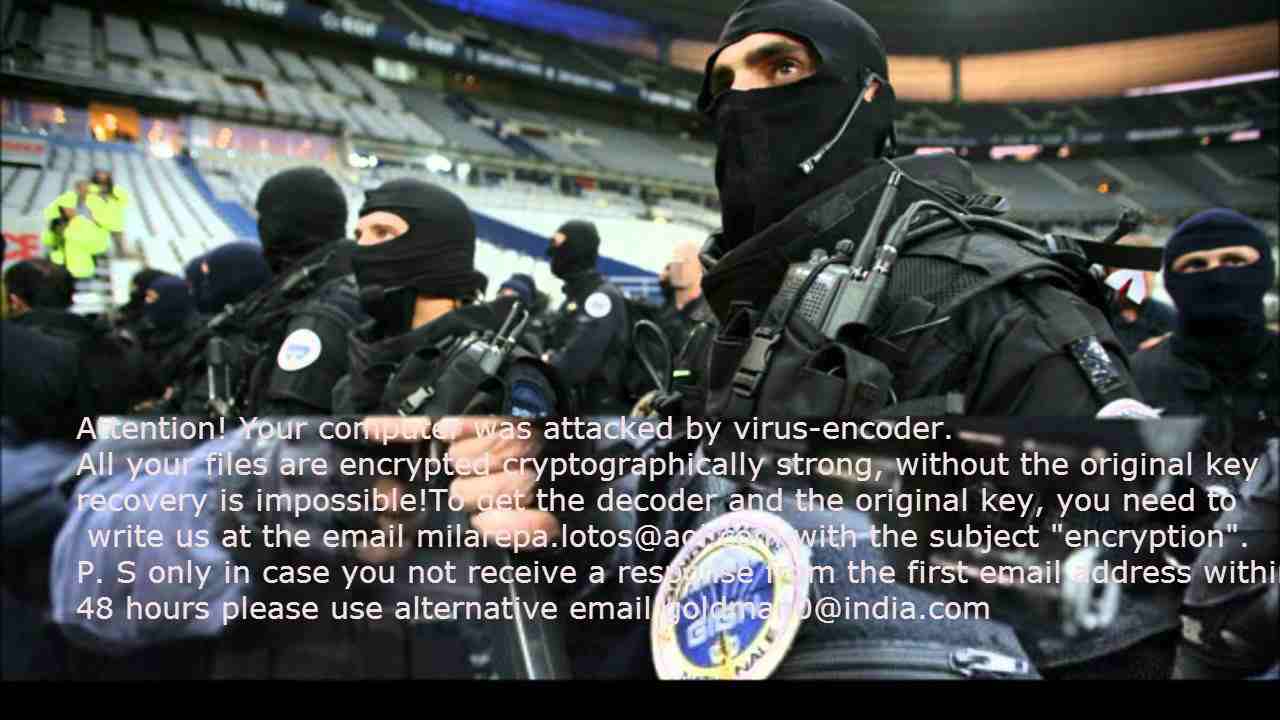

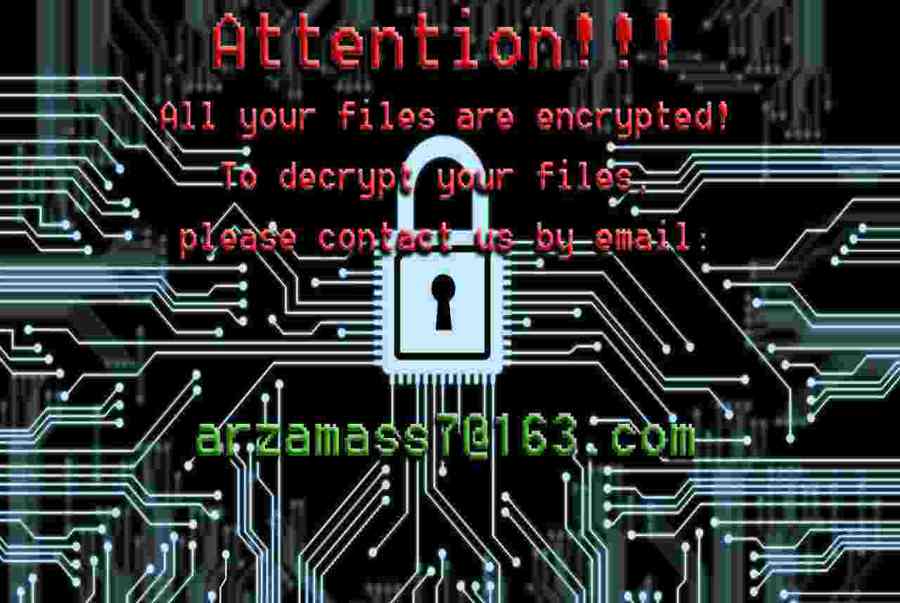

Thông báo tống tiền:

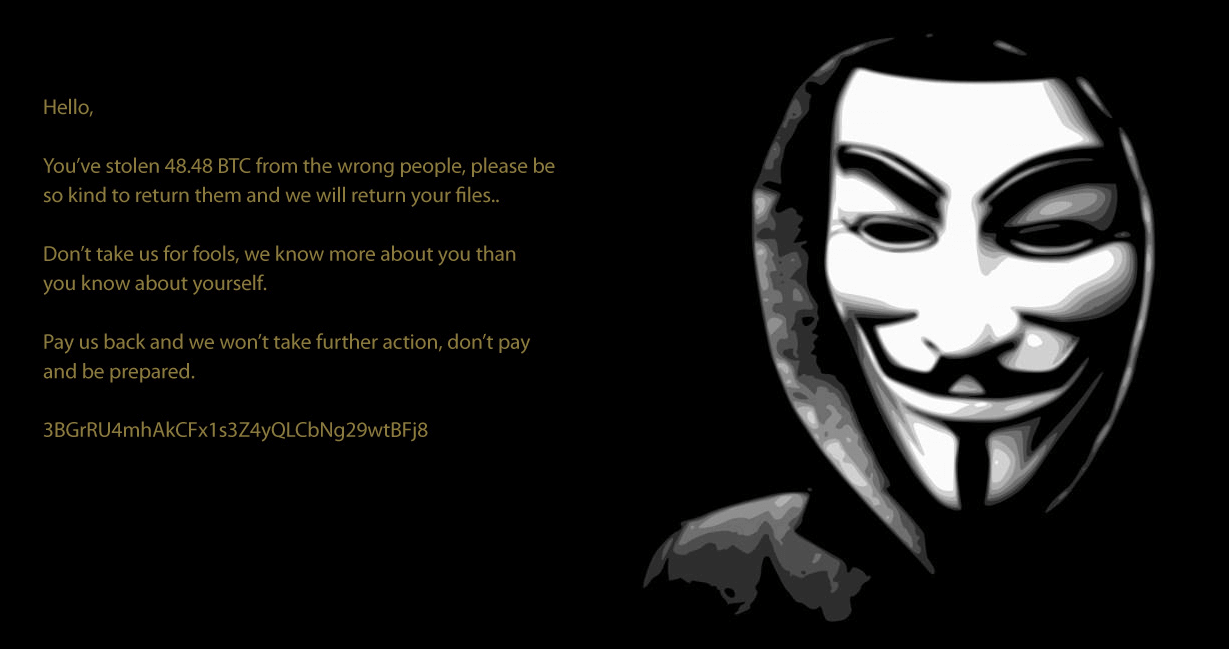

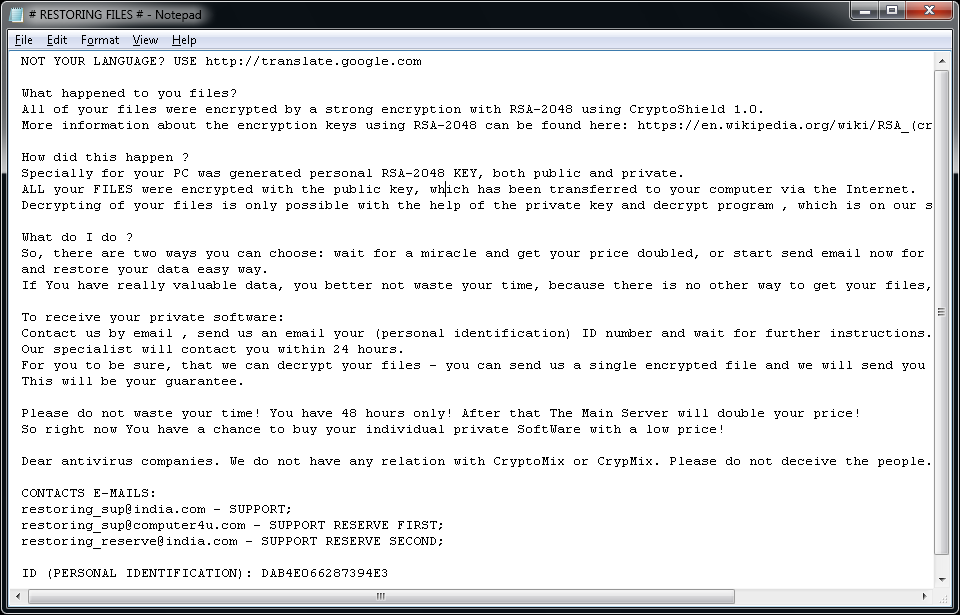

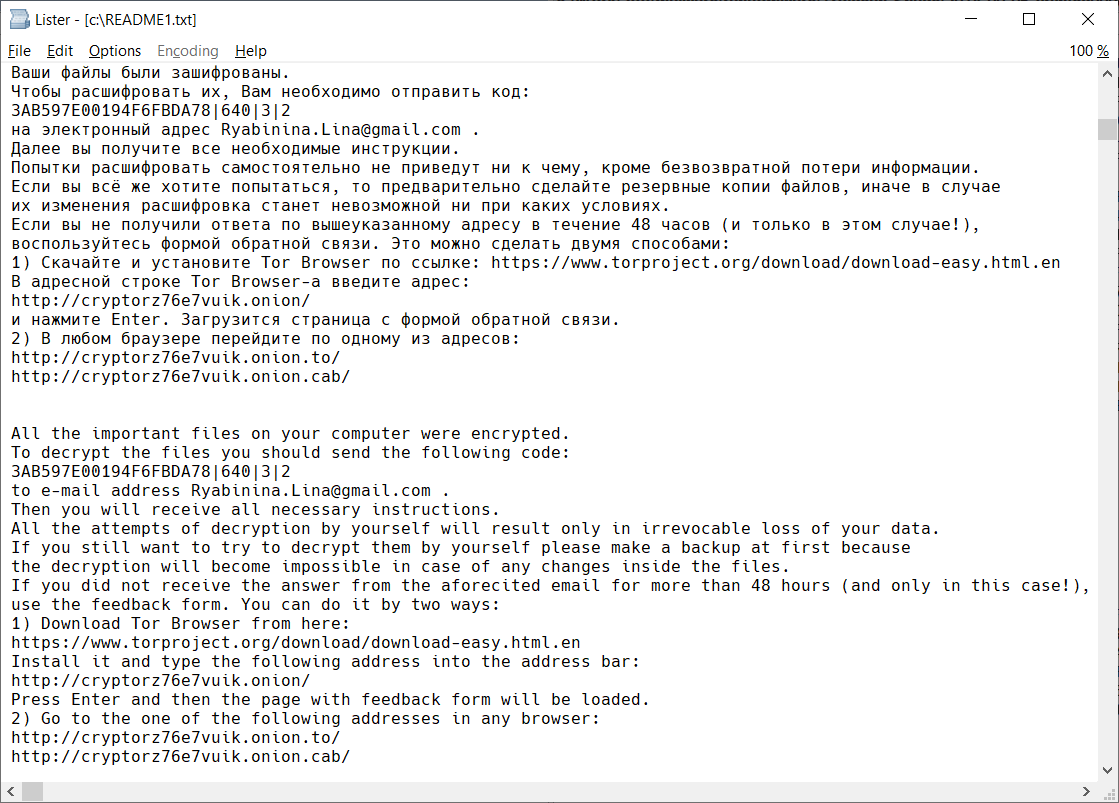

Tập tin “!!! READ THIS – IMPORTANT !!!.txt” có chứa ghi chú đòi tiền chuộc sau đây:

Bạn đang đọc: Các công cụ giải mã phần mềm tống tiền miễn phí | Avast

Tải xuống bản sửa lỗi AES_NIAlcatraz Locker

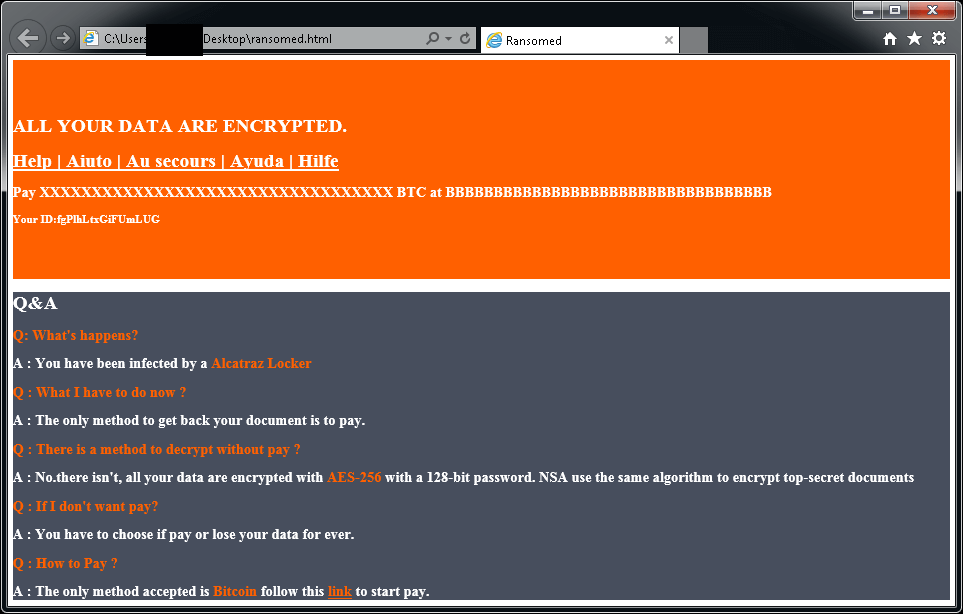

Alcatraz Locker là một đoạn ứng dụng tống tiền được phát hiện lần nguồn vào giữa tháng 11 năm năm nay. Để mã hóa tập tin của người dùng, ứng dụng tống tiền này sử dụng mã hóa AES 256 phối hợp với mã hóa Base64 .

Thay đổi tên tập tin:Tập tin bị mã hóa có phần mở rộng “.Alcatraz“.

Thông báo tống tiền:

Sau khi các tập tin của bạn bị mã hóa, màn hình sẽ hiển thị thông báo tương tự như sau (nằm trong tập tin “ransomed.html” ở màn hình nền máy tính của người dùng):

Nếu tập tin của bạn bị Alcatraz Locker mã hóa, nhấp vào đây để tải xuống bản sửa lỗi không tính tiền của chúng tôi :

Tải xuống bản sửa lỗi Alcatraz LockerApocalypse

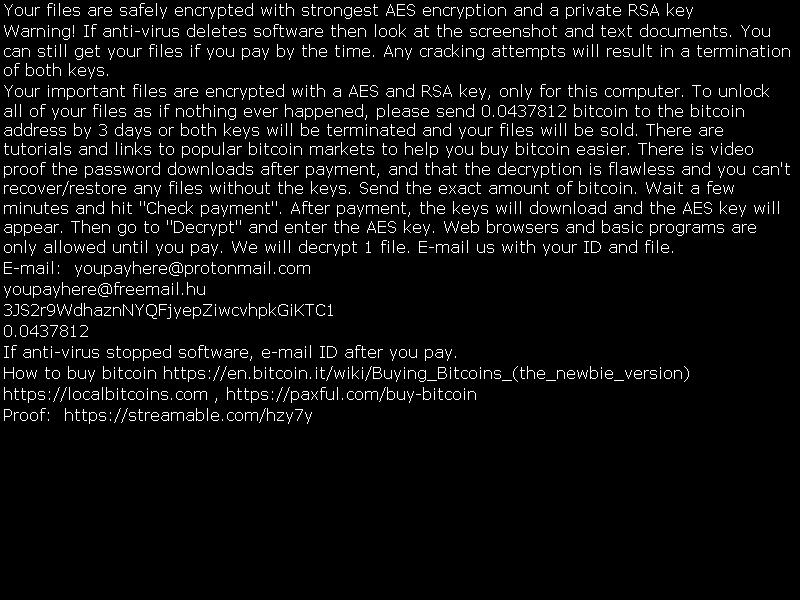

Apocalypse là một dạng ứng dụng tống tiền được phát hiện lần đầu vào tháng 06 năm năm nay. Dưới đây là những tín hiệu nhiễm :

Thay đổi tên tập tin:Apocalypse thêm .encrypted, .FuckYourData, .locked, .Encryptedfile hoặc .SecureCrypted vào cuối tên tập tin. (ví dụ: Thesis.doc = Thesis.doc.locked)

Thông báo tống tiền:

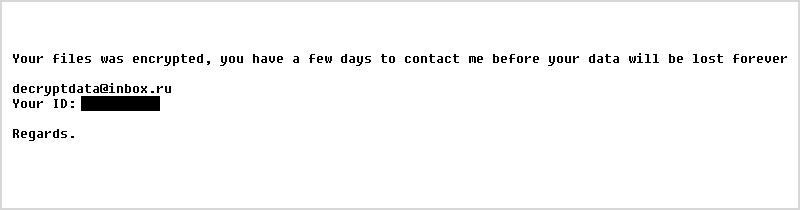

Khi bạn mở tập tin có phần mở rộng .How_To_Decrypt.txt, .README.Txt, .Contact_Here_To_Recover_Your_Files.txt, .How_to_Recover_Data.txt hoặc .Where_my_files.txt (ví dụ: Thesis.doc.How_To_Decrypt.txt), màn hình sẽ hiển thị thông báo tương tự như sau:

Tải xuống bản sửa lỗi ApocalypseTải xuống bản sửa lỗi ApocalypseVM

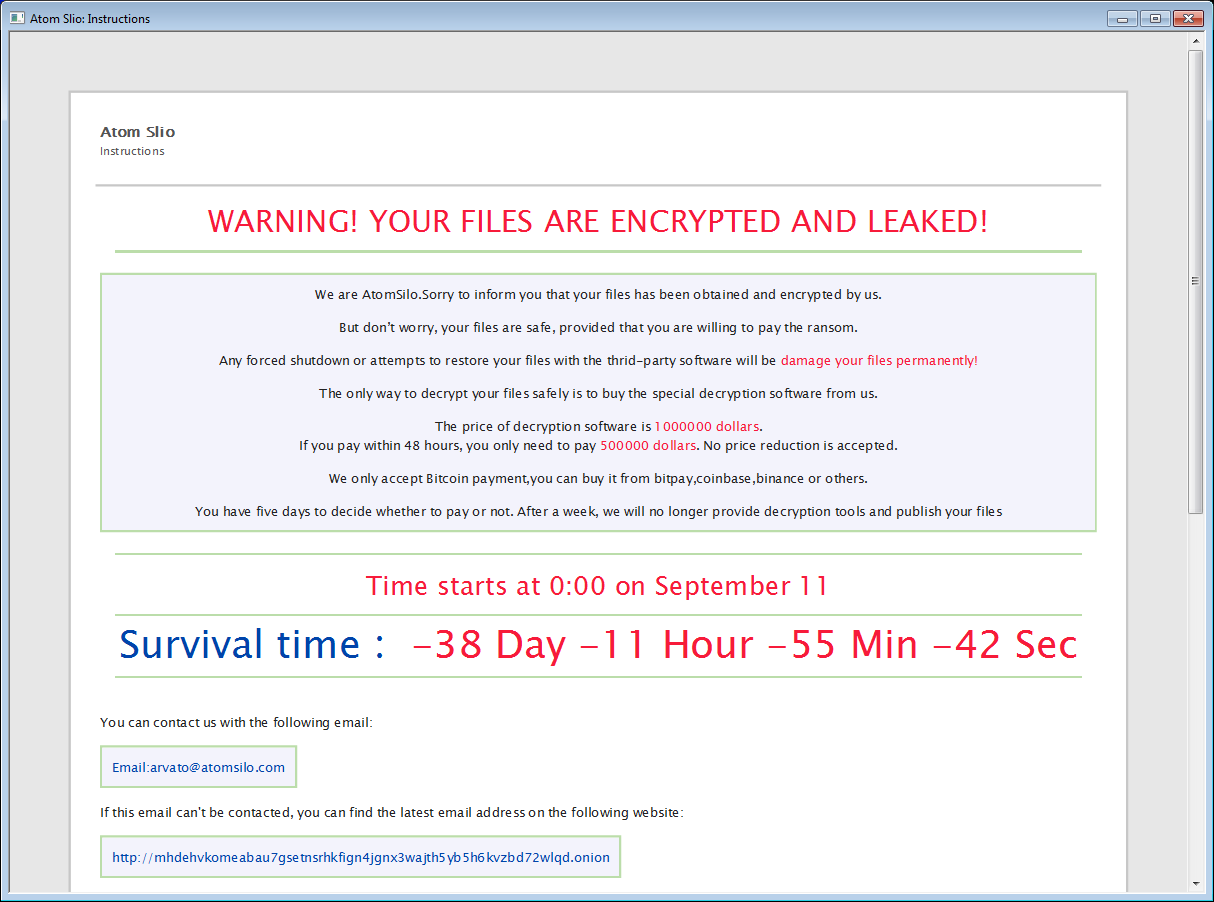

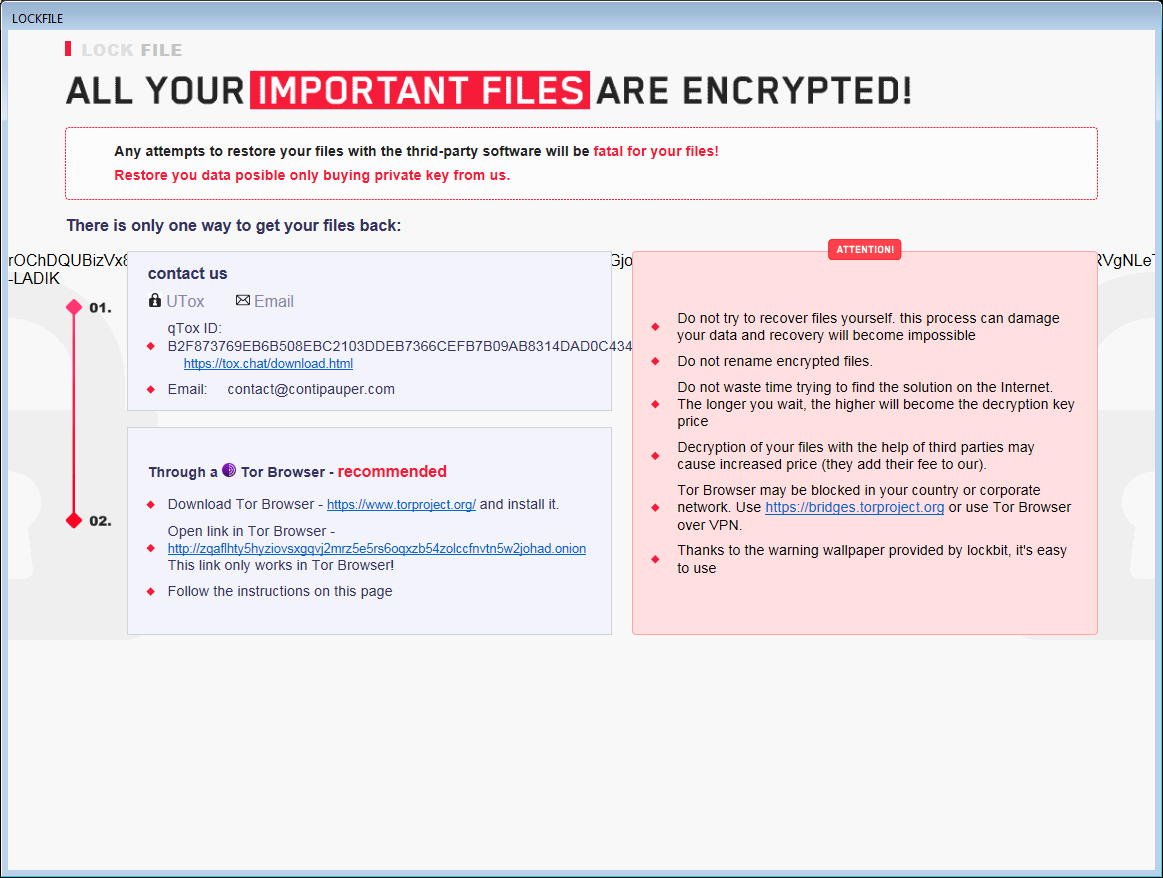

AtomSilo & LockFile

AtomSilo và LockFile là hai dạng ứng dụng tống tiền được nghiên cứu và phân tích bởi Jiří Vinopal. Hai ứng dụng tống tiền này có lược đồ mã hóa rất tương đương, do đó, trình giải mã này giải quyết và xử lý được cả hai biến thể. Nạn nhân hoàn toàn có thể giải mã tập tin của họ không tính tiền .

Thay đổi tên tập tin:Tập tin được mã hóa có thể được nhận dạng bởi một trong số những phần mở rộng sau:

.ATOMSILO

.lockfileTrong mỗi thư mục có ít nhất 1 tập tin được mã hóa cũng có tập tin ghi chú đòi tiền chuộc có tên README-FILE-%ComputerName%-%Number%.hta hoặc LOCKFILE-README-%ComputerName%-%Number%.hta, ví dụ:

- README-FILE-JOHN_PC-1634717562.hta

- LOCKFILE-README-JOHN_PC-1635095048.hta

Tải xuống bản sửa lỗi AtomSilo và LockFileBabuk

Babuk là một ứng dụng tống tiền của Nga. Vào tháng 9 năm 2021, mã nguồn đã bị rò rỉ cùng với 1 số ít khóa giải mã. Nạn nhân hoàn toàn có thể giải mã tập tin của họ không lấy phí .

Thay đổi tên tập tin:Khi mã hóa tập tin, Babuk thêm một trong số những phần mở rộng sau vào tên tập tin:

.babuk

.babyk

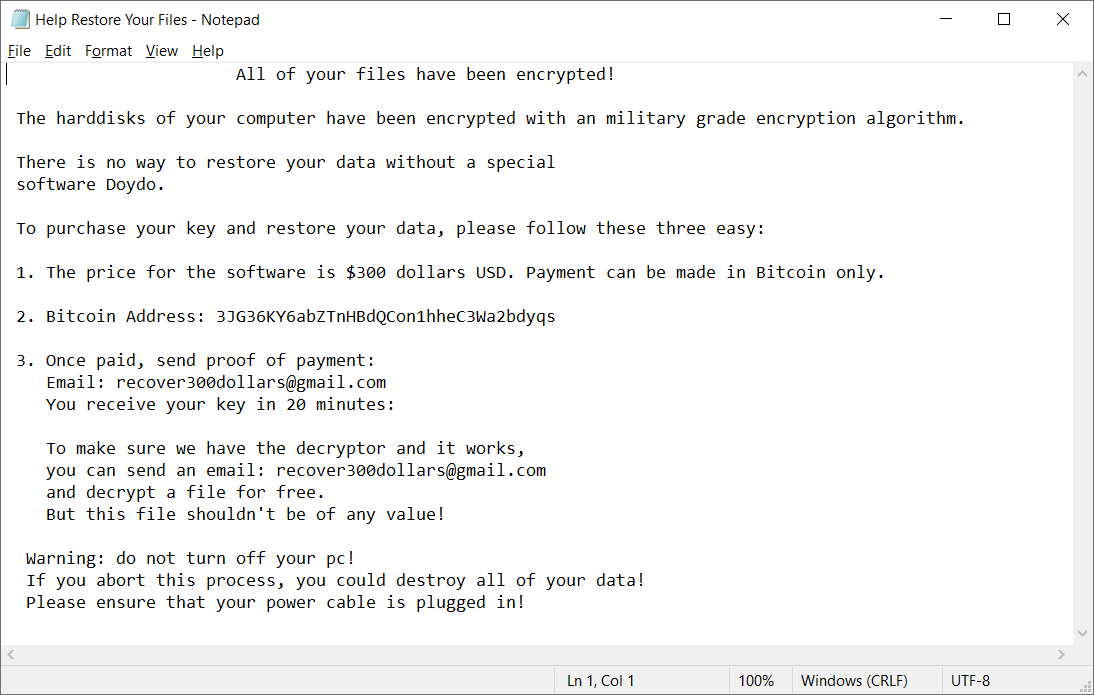

.doydoTrong mỗi thư mục có ít nhất 1 tập tin được mã hóa, bạn có thể tìm thấy tập tin Help Restore Your Files.txt với nội dung sau:

Tải xuống bản vá lỗi cho BabuxBadBlock

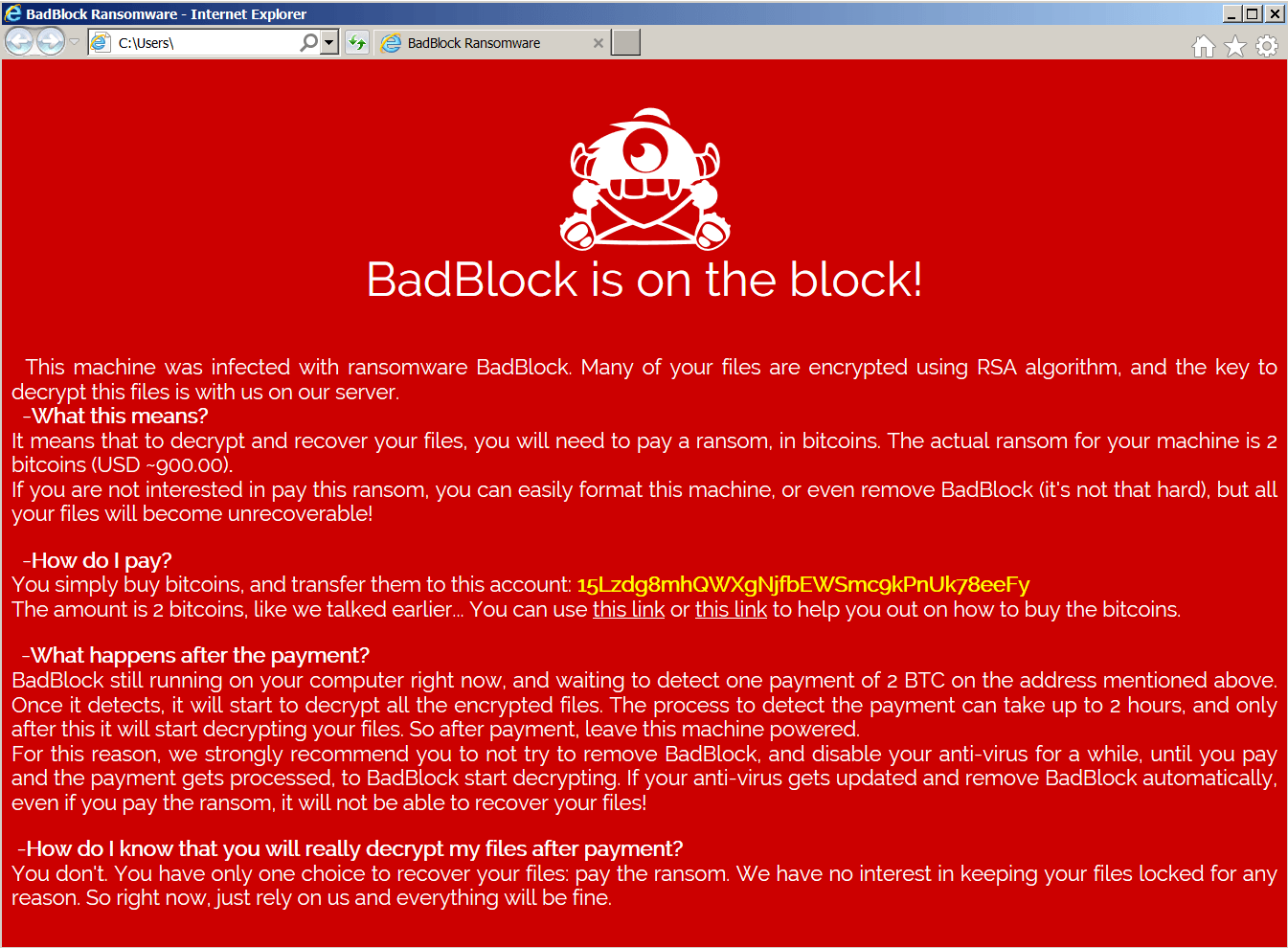

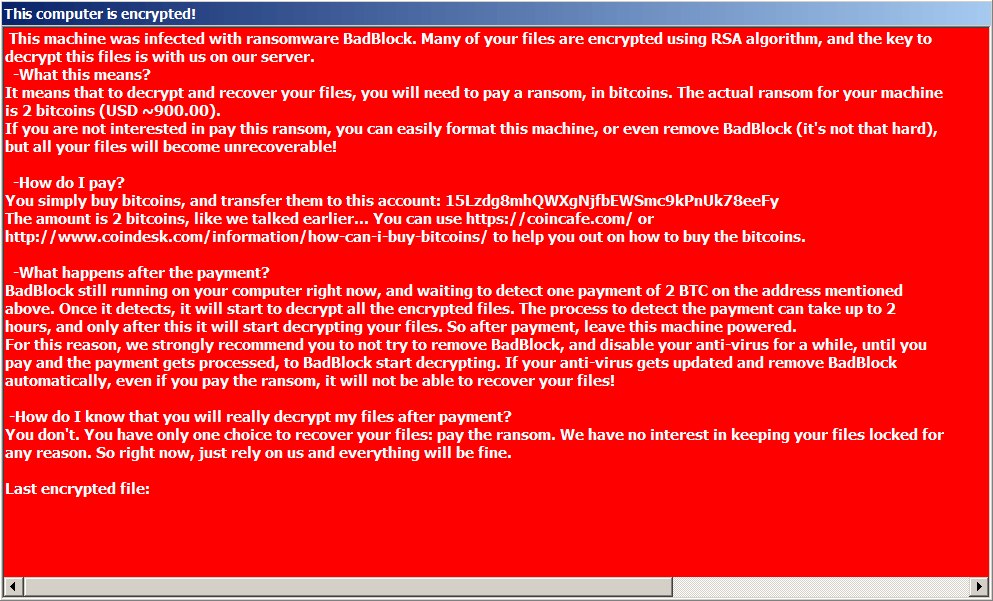

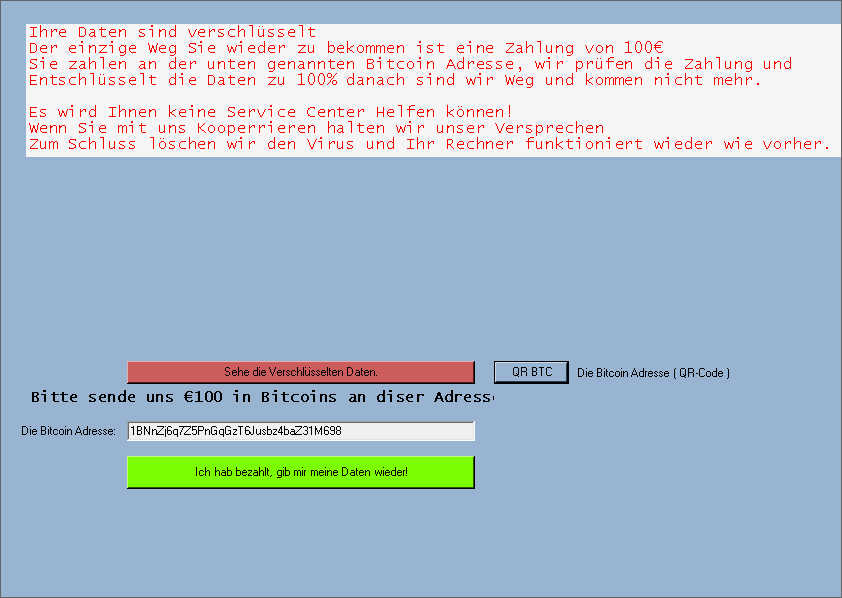

BadBlock là một dạng ứng dụng tống tiền được phát hiện lần đầu vào tháng 05 năm năm nay. Dưới đây là những tín hiệu nhiễm :

Thay đổi tên tập tin:

BadBlock không đổi tên tập tin của bạn .

Thông báo tống tiền:Sau khi mã hóa tập tin của bạn, BadBlock hiển thị một trong những thông báo sau (từ tập tin có tên Help Decrypt.html):

Nếu tập tin của bạn bị BadBlock mã hóa, nhấp vào đây để tải xuống bản sửa lỗi không tính tiền của chúng tôi :Tải xuống bản sửa lỗi BadBlock dành cho Windows 32-bit

Tải xuống bản sửa lỗi BadBlock dành cho Windows 64-bit

Bart

Bart là một dạng ứng dụng tống tiền được phát hiện lần nguồn vào cuối tháng 06 năm năm nay. Dưới đây là những tín hiệu nhiễm :

Thay đổi tên tập tin:Bart thêm .bart.zip vào cuối tên tập tin. (ví dụ: Thesis.doc = Thesis.docx.bart.zip) Đây là các tập tin lưu trữ ZIP mã hóa chứa các tập tin gốc.

Thông báo tống tiền:

Sau khi mã hóa tập tin của bạn, Bart đổi hình nền máy tính thành hình ảnh tương tự như bên dưới. Bạn có thể xác định Bart bằng phần văn bản trên hình ảnh này, được lưu trên màn hình nền máy tính trong các tập tin có tên recover.bmp và recover.txt.

Nếu tập tin của bạn bị Bart mã hóa, nhấp vào đây để tải xuống bản sửa lỗi không tính tiền của chúng tôi :Lời cảm ơn: Chúng tôi xin cảm ơn Peter Conrad, tác giả PkCrack, đã cho phép chúng tôi sử dụng thư viện của anh trong công cụ giải mã Bart.

Tải xuống bản sửa lỗi Bart

BigBobRoss

BigBobRoss mã hóa tập tin của người dùng bằng phương pháp mã hóa AES128. Các tập tin bị mã hóa có phần lan rộng ra mới “. obfuscated ” được thêm vào cuối tên tập tin .

Thay đổi tên tập tin:Phần mềm tống tiền này thêm phần mở rộng sau đây: .obfuscated

foobar.doc -> foobar.doc.obfuscated

document.dat -> document.dat.obfuscated

document.xls -> document.xls.obfuscated

foobar.bmp -> foobar.bmp.obfuscatedThông báo tống tiền:

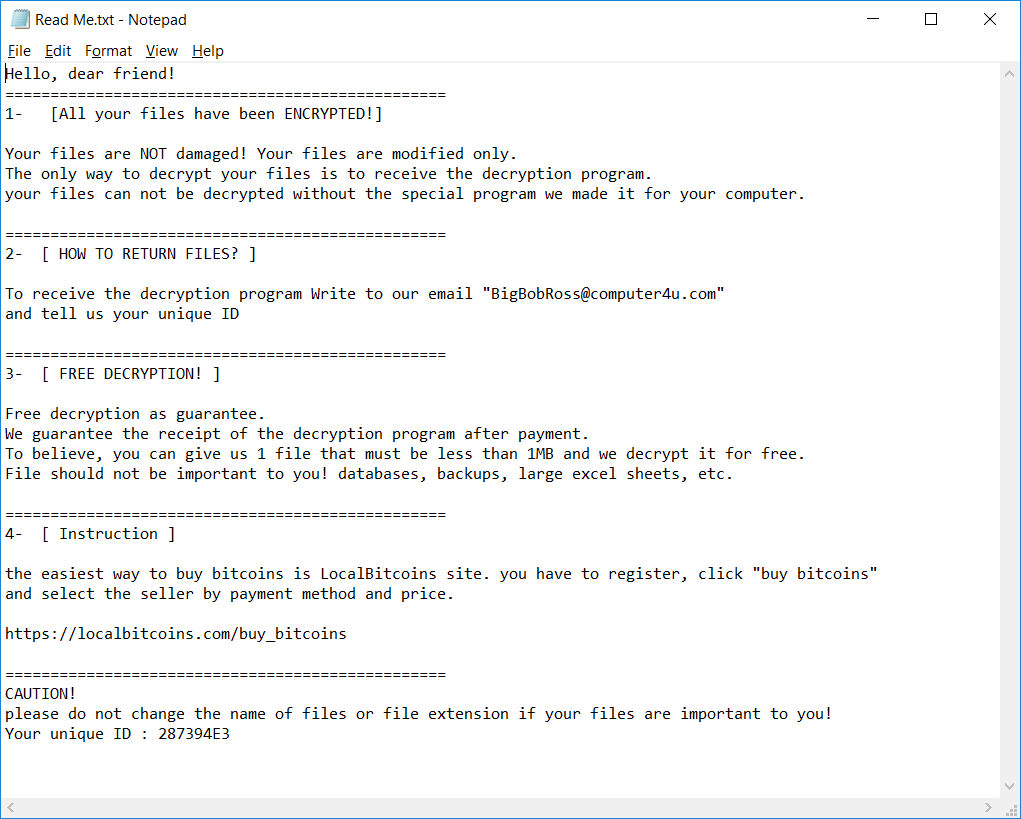

Phần mềm tống tiền này cũng tạo một tập tin văn bản có tên là “Read Me.txt” trong mỗi thư mục. Tập tin này có nội dung như sau.

Tải xuống bản sửa lỗi BigBobRossBTCWare

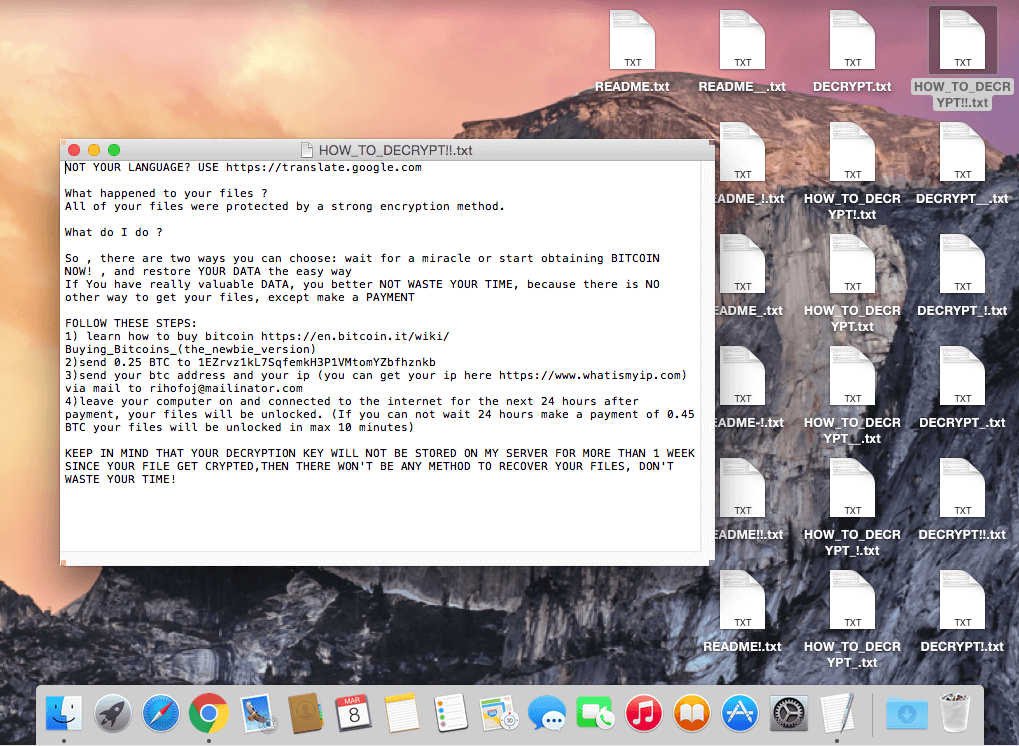

BTCWare là một dạng ứng dụng tống tiền được phát hiện lần đầu vào tháng 03 năm 2017. Kể từ đó, chúng tôi đã quan sát thấy 5 biến thể, hoàn toàn có thể phân biệt bằng phần lan rộng ra tập tin bị mã hóa. Phần mềm tống tiền này sử dụng 2 phương pháp mã hóa khác nhau – RC4 và AES 192 .

Thay đổi tên tập tin:Tên tập tin bị mã hóa sẽ có định dạng như sau:

foobar.docx.[[email protected]].theva

foobar.docx.[[email protected]].cryptobyte

foobar.bmp.[[email protected]].cryptowin

foobar.bmp.[[email protected]].btcware

foobar.docx.onyonNgoài ra, bạn có thể tìm thấy một trong các tập tin sau đây trên máy tính:

Key.dat trên %USERPROFILE%\Desktop

1.bmp trong %USERPROFILE%\AppData\Roaming

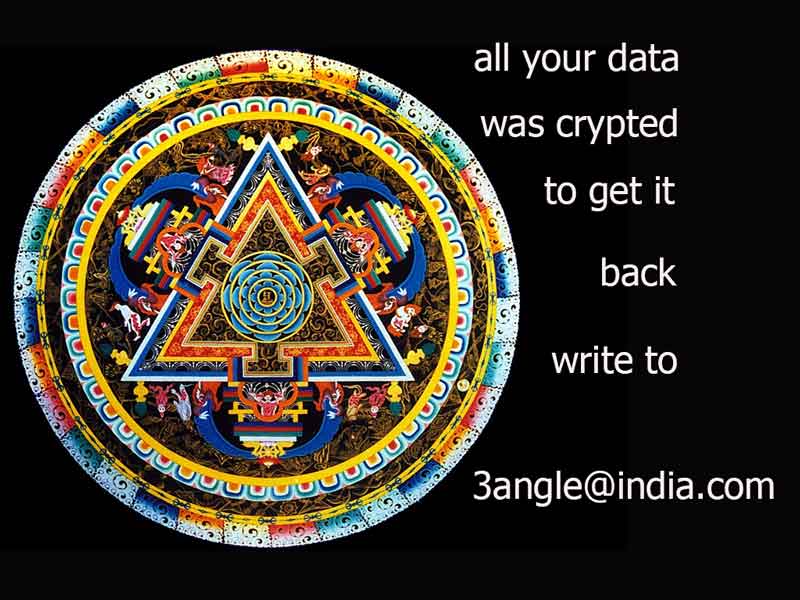

#_README_#.inf hoặc !#_DECRYPT_#!.inf trong mỗi thư mục có ít nhất một tập tin bị mã hóa.Thông báo tống tiền:

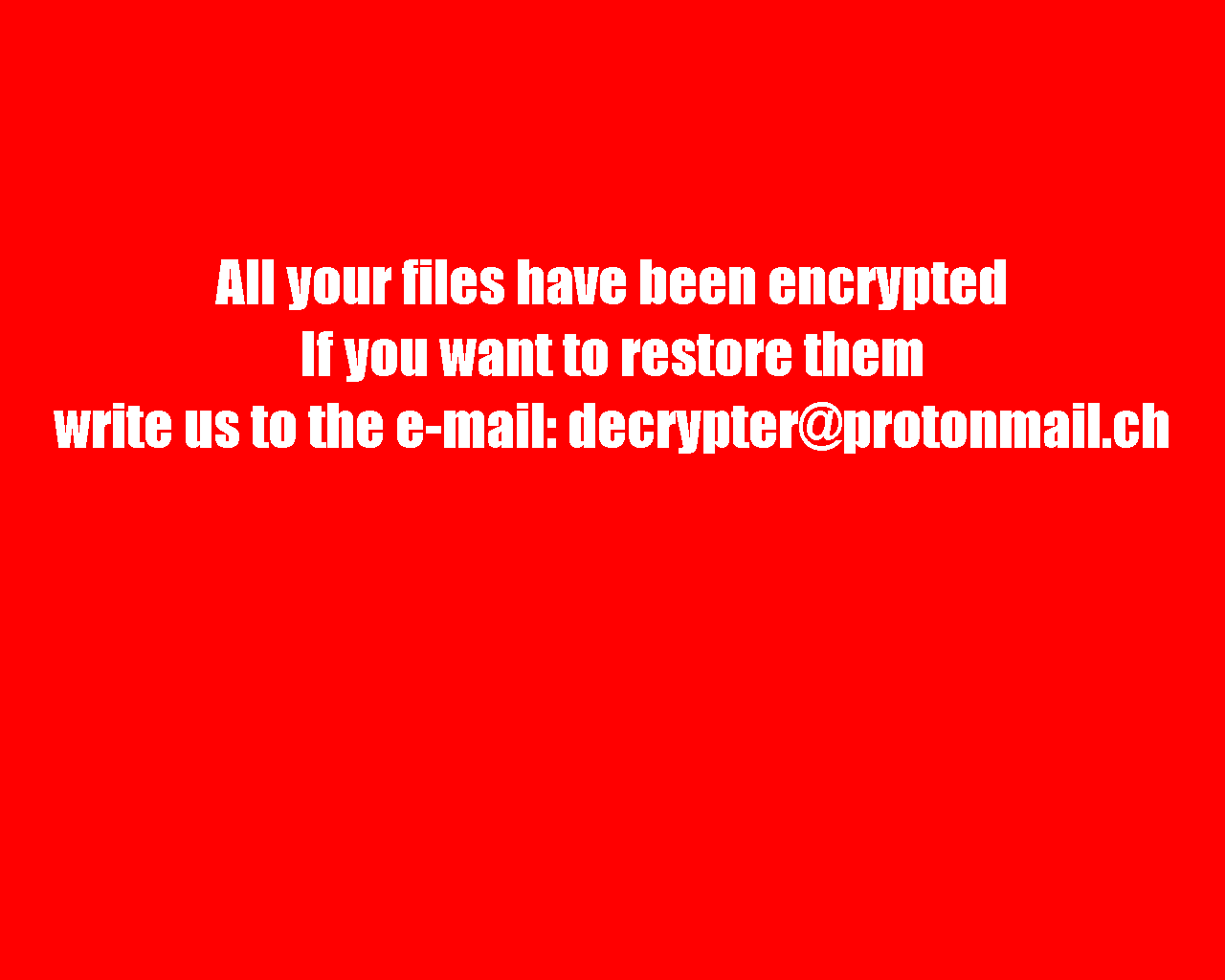

Sau khi mã hóa những tập tin của bạn, hình nền máy tính sẽ bị biến hóa thành hình ảnh sau đây :

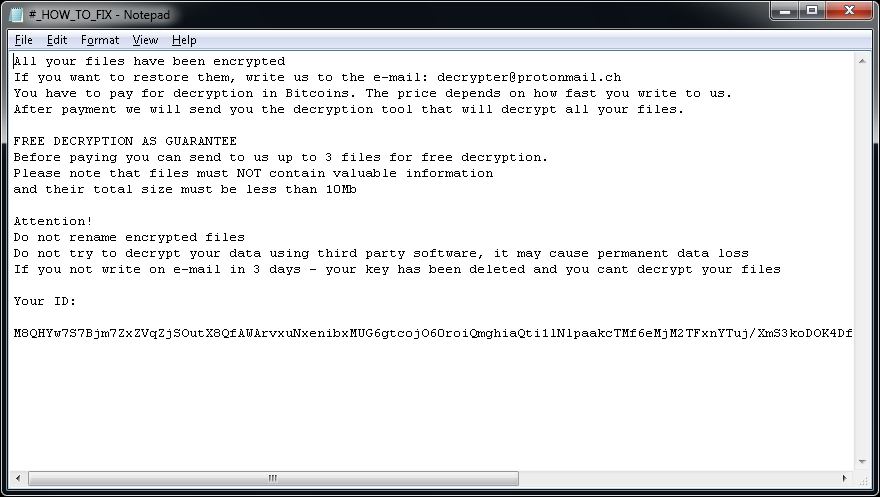

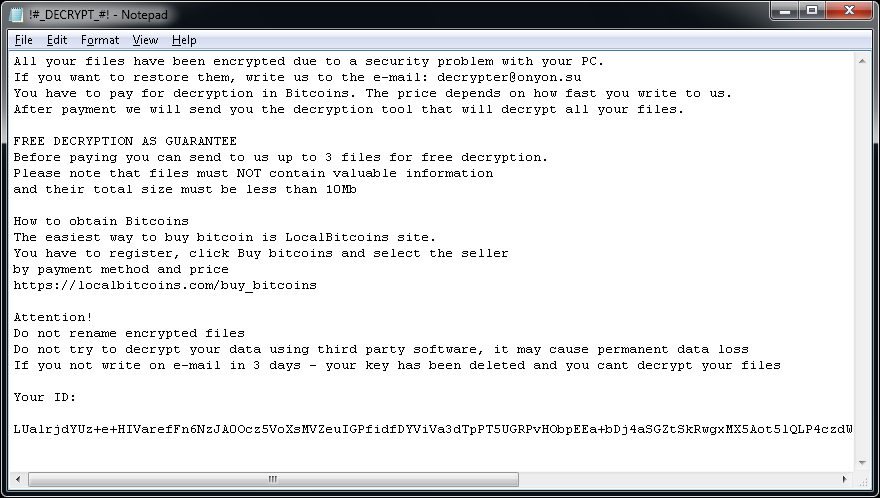

Có thể bạn cũng thấy một trong những ghi chú đòi tiền chuộc sau đây :

Tải xuống bản sửa lỗi BTCWareCrypt888

Crypt888 ( còn gọi là Mircop ) là một dạng ứng dụng tống tiền được phát hiện lần đầu vào tháng 06 năm năm nay. Dưới đây là những tín hiệu nhiễm :

Thay đổi tên tập tin:Crypt888 thêm Lock. vào phần đầu của tên tập tin. (ví dụ: Thesis.doc = Lock.Thesis.doc)

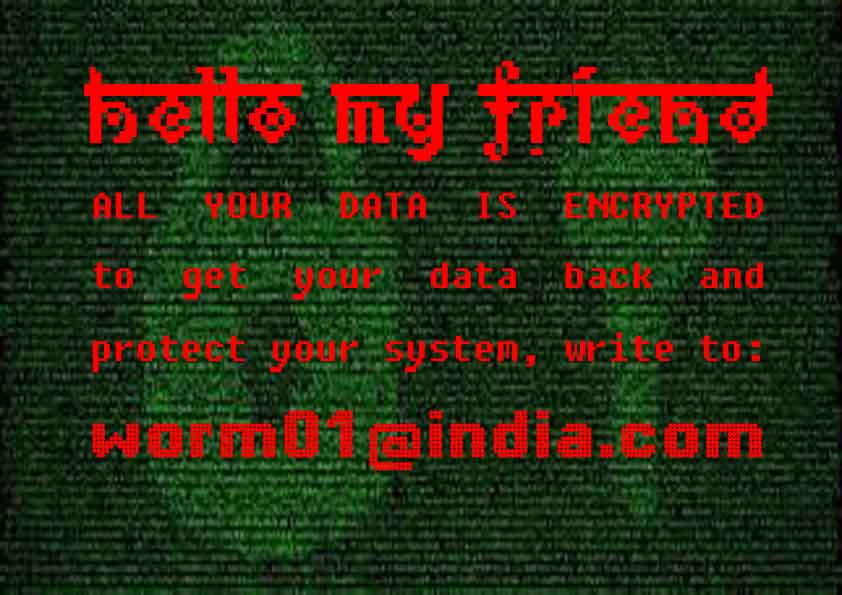

Thông báo tống tiền:

Sau khi mã hóa tập tin của bạn, Crypt888 đổi hình nền máy tính thành một trong những hình ảnh sau :

Nếu tập tin của bạn bị Crypt888 mã hóa, nhấp vào đây để tải xuống bản sửa lỗi không tính tiền của chúng tôi :

Tải xuống bản sửa lỗi Crypt888CryptoMix (Ngoại tuyến)

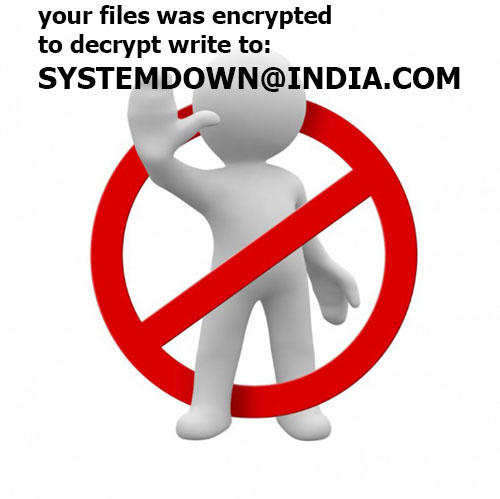

CryptoMix (còn gọi là CryptFile2 hay Zeta) là một đoạn phần mềm tống tiền được phát hiện lần đầu vào tháng 03 năm 2016. Vào đầu năm 2017, một phiên bản mới của CryptoMix, có tên là CryptoShield xuất hiện. Cả hai phiên bản này đều mã hóa tập tin bằng cách sử dụng mã hóa AES256 cùng với khóa mã hóa duy nhất được tải xuống từ máy chủ từ xa. Tuy nhiên, nếu máy chủ không khả dụng hoặc nếu người dùng không được kết nối internet, phần mềm tống tiền này sẽ mã hóa tập tin bằng khóa cố định (“khóa ngoại tuyến”).

Quan trọng: Công cụ giải mã được cung cấp chỉ hỗ trợ các tập tin bị mã hóa bằng “khóa ngoại tuyến”. Trong trường hợp không sử dụng khóa ngoại tuyến để mã hóa tập tin, công cụ của chúng tôi sẽ không thể khôi phục các tập tin và sẽ không thể sửa đổi tập tin.

Thông tin cập nhật ngày 21/07/2017: Trình giải mã đã được cập nhật để hoạt động cả với biến thể Mole.Thay đổi tên tập tin:

Các tập tin bị mã hóa sẽ có một trong các phần mở rộng sau: .CRYPTOSHIELD, .rdmk, .lesli, .scl, .code, .rmd, .rscl hoặc .MOLE.

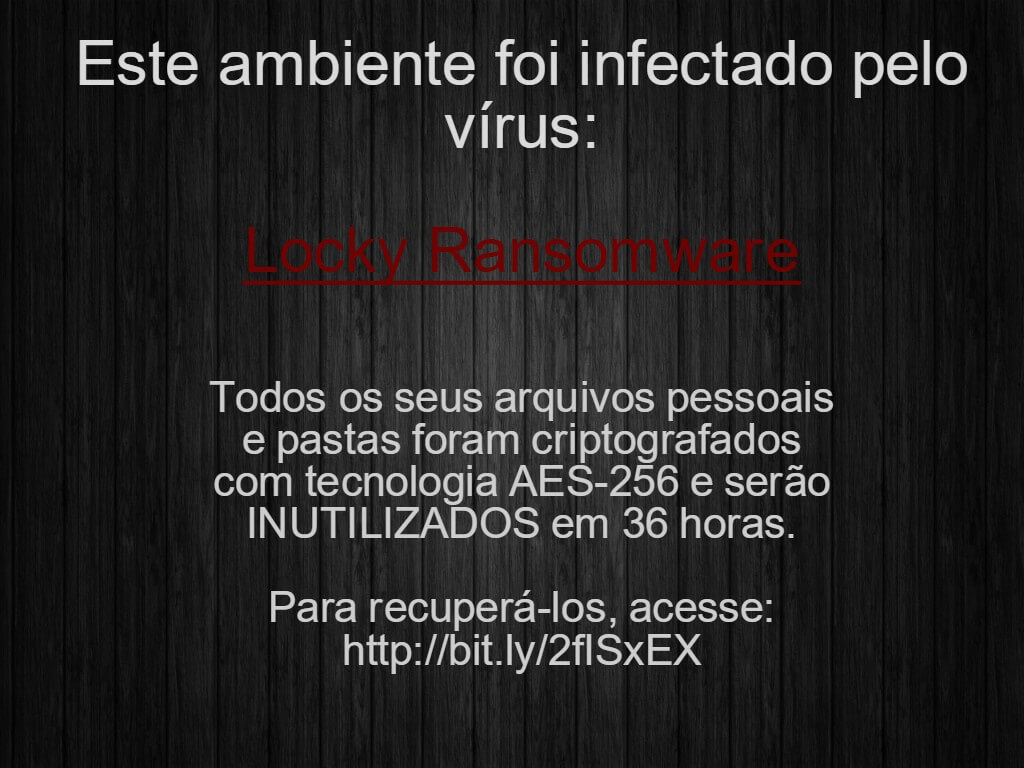

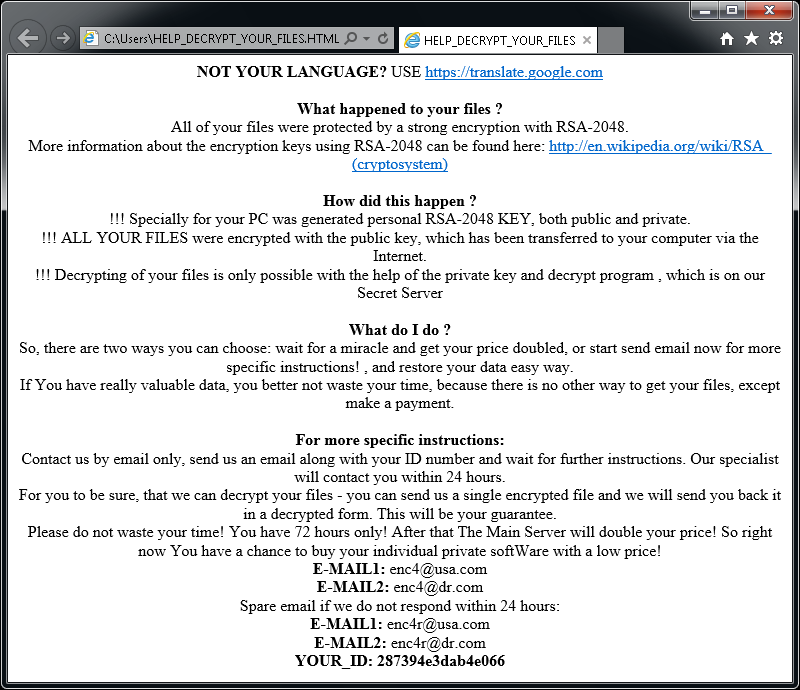

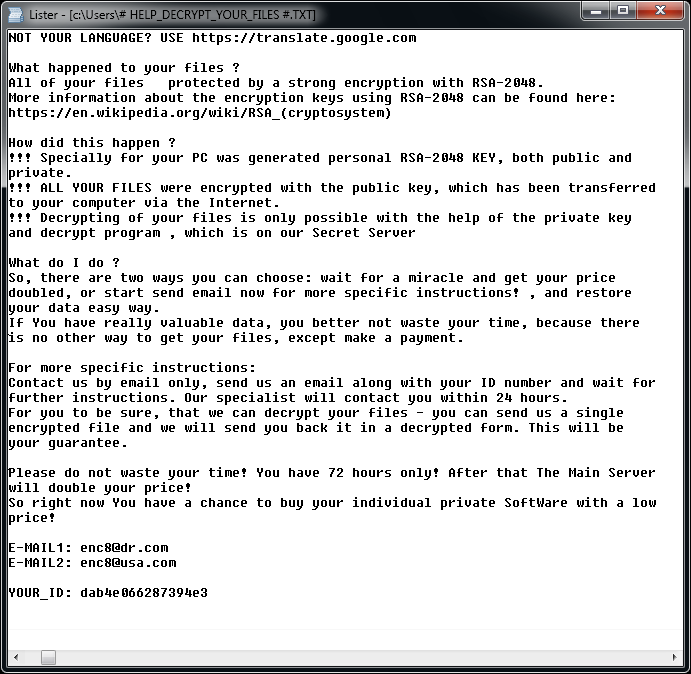

Thông báo tống tiền:

Sau khi những tập tin bị mã hóa, hoàn toàn có thể tìm thấy những tập tin sau trên PC :

Nếu tập tin của bạn bị CryptoMix mã hóa, hãy nhấp vào đây để tải xuống bản sửa lỗi không tính tiền của chúng tôi :

Tải xuống bản sửa lỗi CryptoMixCrySiS

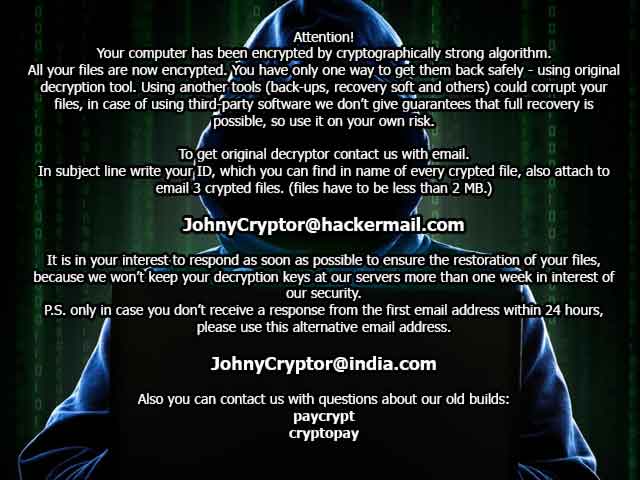

CrySiS ( JohnyCryptor, Virus-Encode, Aura, Dharma ) là một dạng ứng dụng tống tiền đã được phát hiện từ tháng 09 năm năm ngoái. Phần mềm tống tiền này sử dụng AES-256 phối hợp với phương pháp mã hóa bất đối xứng RSA-1024 .

Thay đổi tên tập tin:Các tập tin bị mã hóa có phần mở rộng khác nhau, trong đó có:

[email protected],

[email protected],

[email protected],

[email protected],

.{[email protected]}.CrySiS,

.{[email protected]}.xtbl,

.{[email protected]}.xtbl,

.{[email protected]}.xtbl,

.{[email protected]}.dharma,

.{[email protected]}.dharma,

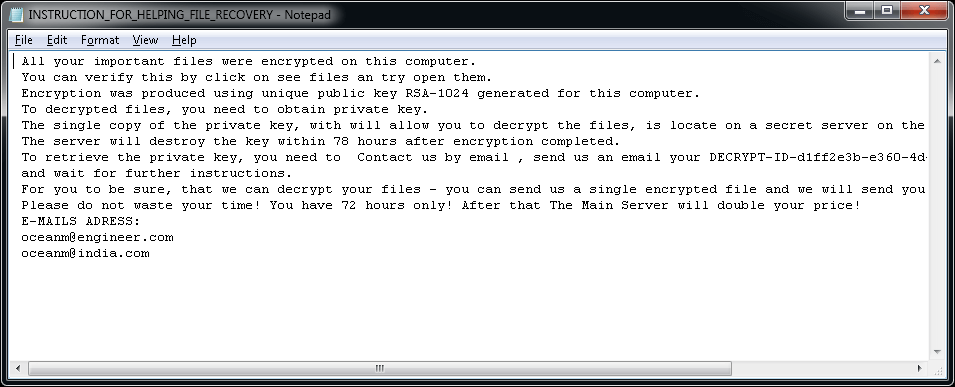

.walletThông báo tống tiền:

Sau khi các tập tin của bạn bị mã hóa, màn hình sẽ hiển thị một trong những thông báo sau (xem bên dưới). Thông báo được đặt trong tập tin “Decryption instructions.txt“, “Decryptions instructions.txt“, “README.txt“, “Readme to restore your files.txt” hoặc “HOW TO DECRYPT YOUR DATA.txt” trên màn hình nền máy tính của người dùng. Đồng thời, hình nền máy tính bị đổi thành một trong những hình ảnh dưới đây.

Nếu tập tin của bạn bị CrySiS mã hóa, nhấp vào đây để tải xuống bản sửa lỗi không lấy phí của chúng tôi :

Tải xuống bản sửa lỗi CrySiSEncrypTile

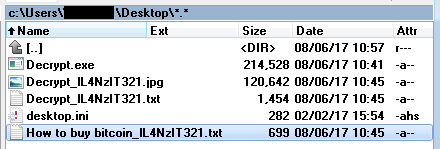

EncrypTile là một ứng dụng tống tiền được chúng tôi phát hiện lần đầu vào tháng 11 năm năm nay. Sau nửa năm tăng trưởng, chúng tôi đã phát hiện ra phiên bản mới sau cuối của ứng dụng tống tiền này. Phiên bản này sử dụng phương pháp mã hóa AES-128, dùng một khóa không đổi cho một máy tính và người dùng nhất định .

Thay đổi tên tập tin:

Phần mềm tống tiền này thêm cụm từ “ encrypTile ” vào tên tập tin :foobar.doc -> foobar.docEncrypTile.doc

foobar3 -> foobar3EncrypTile

Phần mềm tống tiền này cũng tạo 4 tập tin mới trên màn hình hiển thị nền máy tính của người dùng. Tên của những tập tin này được bản địa hóa, sau đây là những phiên bản tiếng Anh :

Thông báo tống tiền:

Cách chạy trình giải mã

Trong khi chạy, ứng dụng tống tiền này sẽ dữ thế chủ động ngăn không cho người dùng chạy bất kỳ công cụ nào có năng lực gỡ bỏ nó. Vui lòng tìm hiểu thêm bài đăng blog này để xem hướng dẫn chi tiết cụ thể hơn về cách chạy trình giải mã trong trường hợp phần mềm tống tiền này đang chạy trên máy tính của bạn .

Tải xuống bản sửa lỗi EncrypTileFindZip

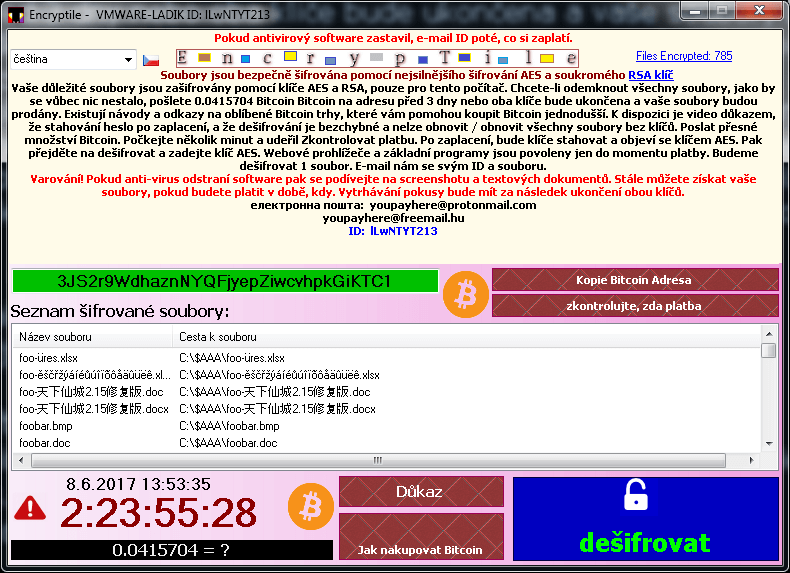

FindZip là một dạng ứng dụng tống tiền đã được phát hiện vào cuối tháng 02 năm 2017. Phần mềm tống tiền này lây nhiễm trên Mac OS X ( phiên bản 10.11 hoặc mới hơn ). Phương thức mã hóa này dựa trên việc tạo tập tin ZIP – mỗi tập tin bị mã hóa là một tập tin tàng trữ ZIP, có chứa tài liệu gốc .

Thay đổi tên tập tin:Tập tin bị mã hóa sẽ có phần mở rộng .crypt.

Thông báo tống tiền:

Sau khi mã hóa những tập tin của bạn, ứng dụng tống tiền này sẽ tạo một số ít tập tin trên màn hình hiển thị nền máy tính của người dùng, với những biến thể tên của : DECRYPT.txt, HOW_TO_DECRYPT. txt, README.txt. Tất cả những tập tin này đều giống hệt nhau, có chứa thông tin văn bản sau :

Đặc biệt: Vì các trình giải mã của AVAST là ứng dụng dành cho Windows, bạn sẽ cần phải cài đặt một lớp mô phỏng trên máy Mac (WINE, CrossOver). Để biết thêm thông tin, vui lòng đọc bài đăng blog này của chúng tôi.

Nếu tập tin của bạn bị Globe mã hóa, hãy nhấp vào đây để tải xuống bản sửa lỗi không lấy phí của chúng tôi :

Tải xuống bản sửa lỗi FindZipFonix

Phần mềm tống tiền Fonix khởi đầu Open từ tháng 6 năm 2020. Fonix được viết bằng C + + và sử dụng lược đồ mã hóa 3 khóa ( khóa chính RSA-4096, khóa phiên RSA-2048, khóa tập tin 256 bit so với mã hóa SALSA / ChaCha ). Vào tháng 2 năm 2021, người tạo ra ứng dụng tống tiền này đã chấm hết hoạt động giải trí và công khai minh bạch khóa RSA chính hoàn toàn có thể dùng để giải mã không lấy phí những tập tin .

Thay đổi tên tập tin:Các tập tin bị mã hóa sẽ có một trong các đuôi sau:

.FONIX,

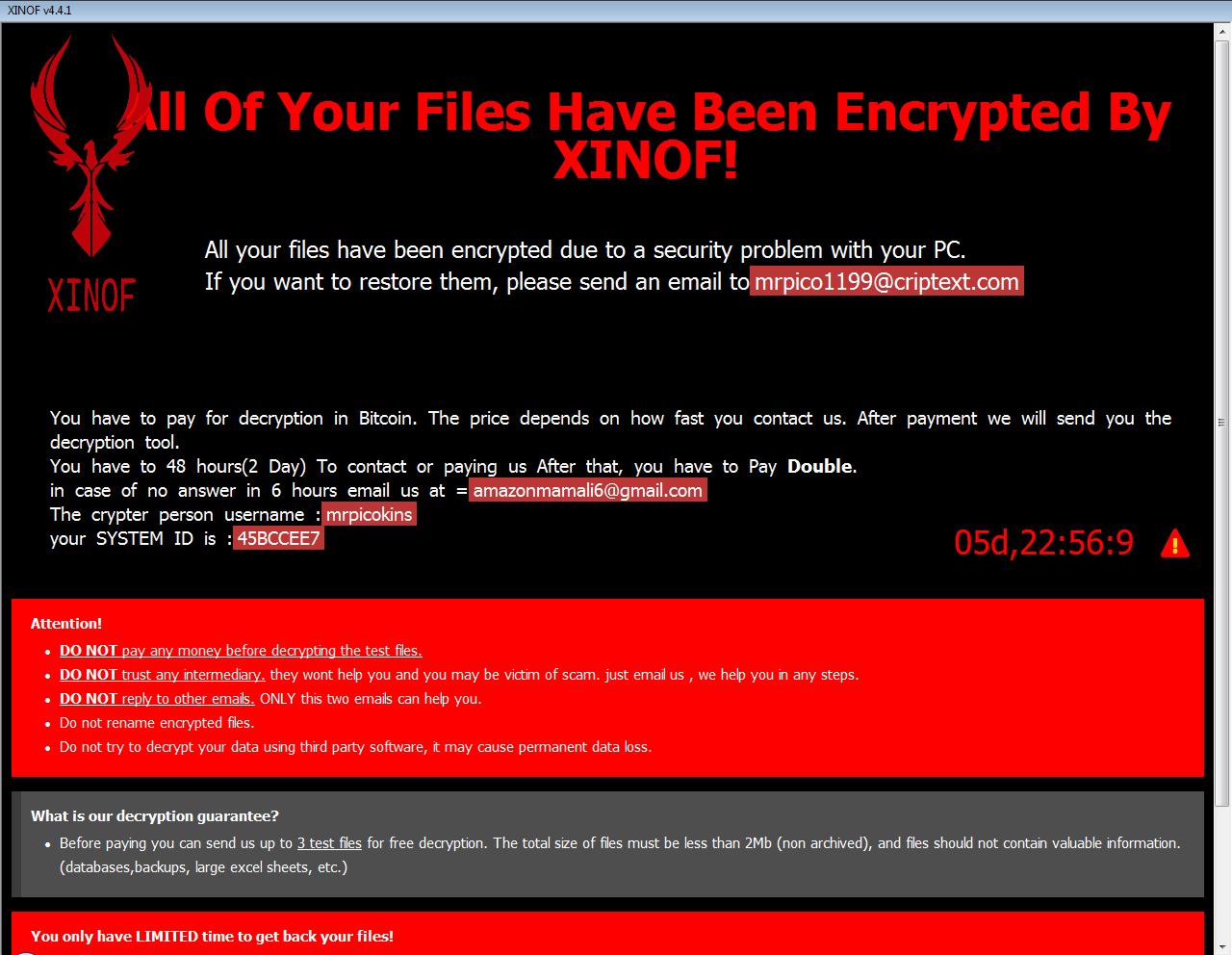

.XINOFThông báo tống tiền:

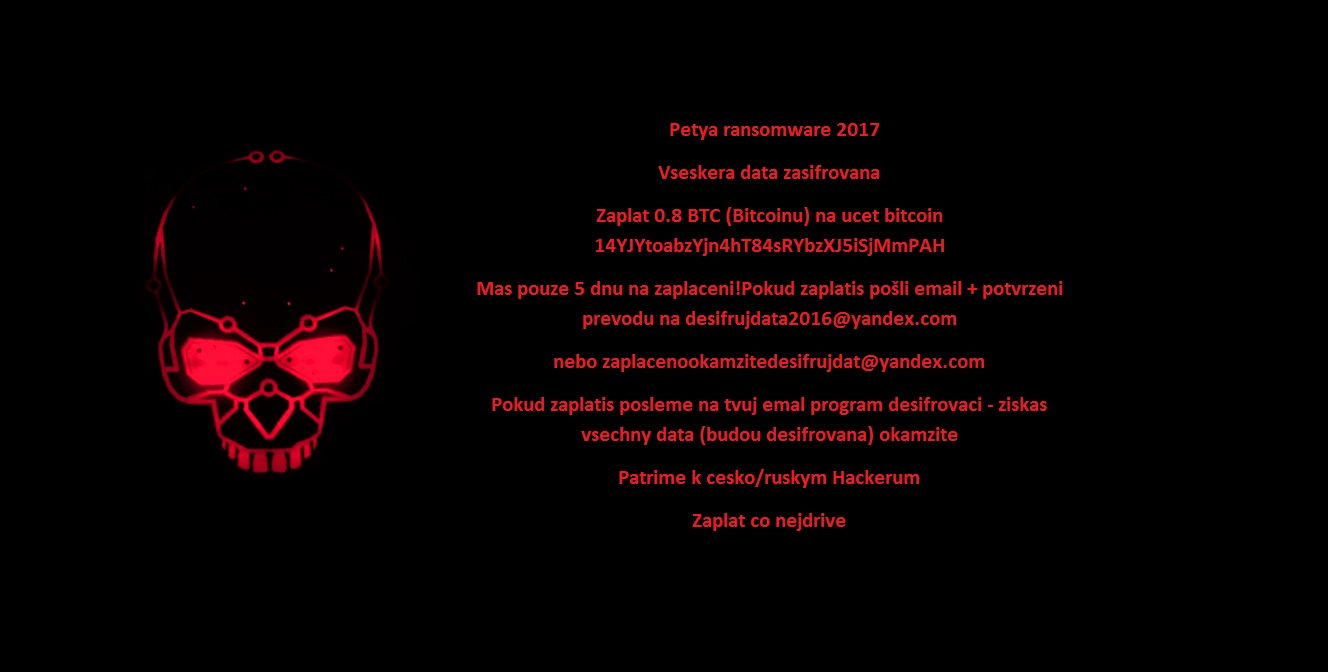

Sau khi mã hóa tập tin trên máy của nạn nhân, ứng dụng tống tiền này sẽ hiển thị màn hình hiển thị sau :

Nếu tập tin của bạn bị Fonix mã hóa, hãy nhấp vào đây để tải bản sửa lỗi không tính tiền của chúng tôi xuống :

Tải bản sửa lỗi Fonix xuốngGandCrab

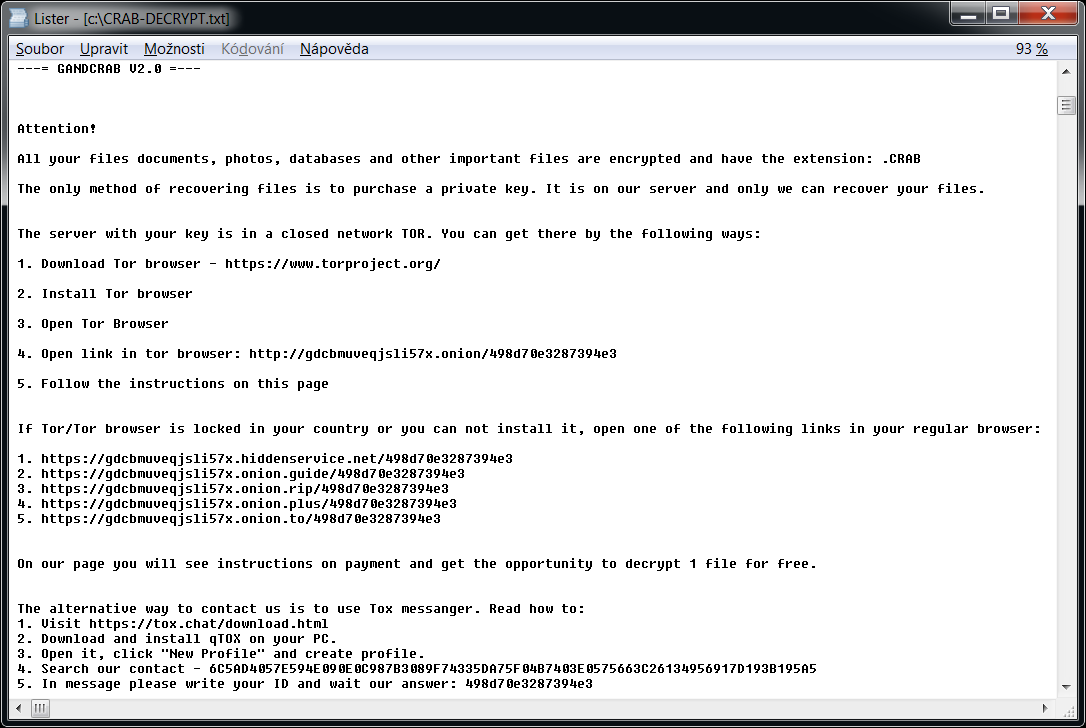

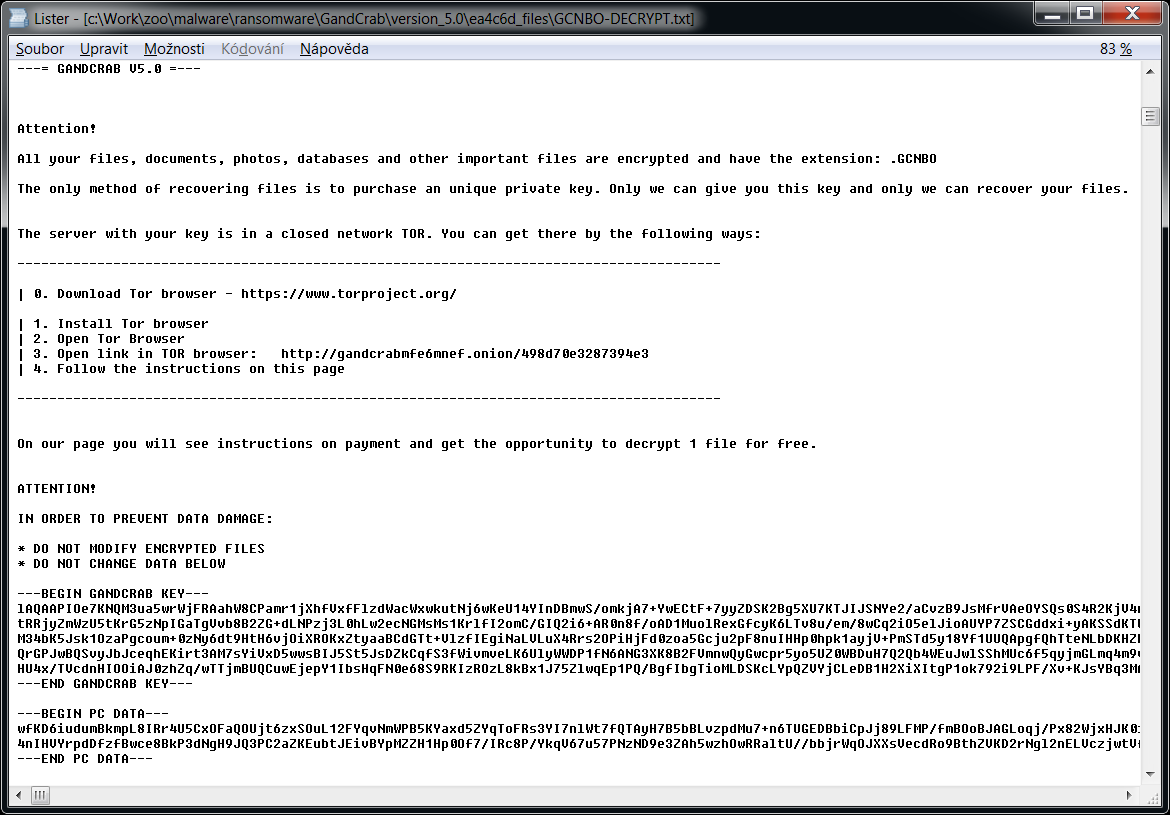

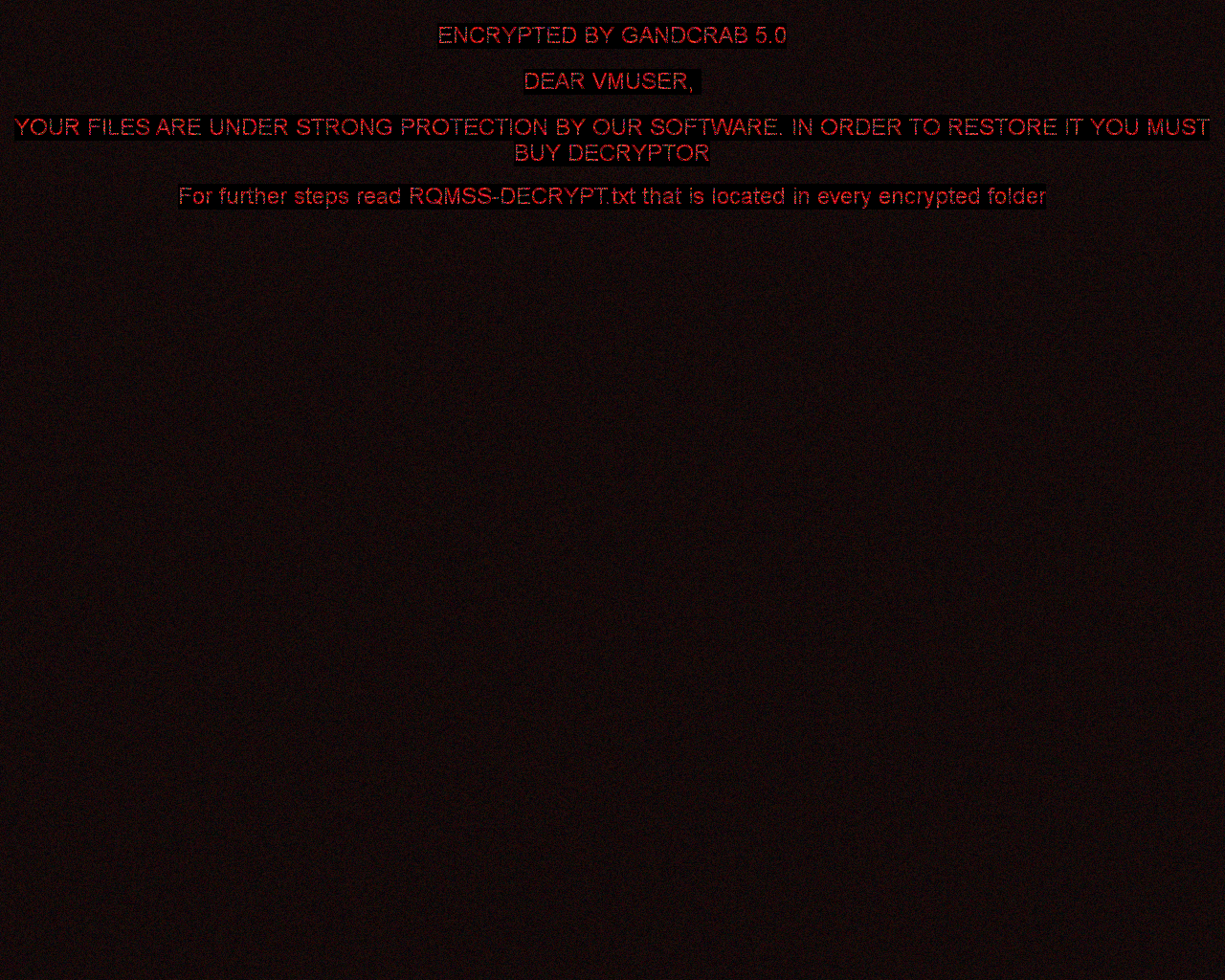

Gandcrab là một trong số những ứng dụng tống tiền phổ cập nhất trong năm 2018. Vào ngày 17 tháng 10 năm 2018, những nhà tăng trưởng Gandcrab đã phát hành 997 khóa cho những nạn nhân ở Syria. Ngoài ra, vào tháng 7 năm 2018, FBI đã phát hành khóa giải mã chính cho những phiên bản 4 – 5.2. Phiên bản này của trình giải mã sử dụng toàn bộ những khóa này và hoàn toàn có thể giải mã không tính tiền những tập tin .

Thay đổi tên tập tin:Phần mềm tống tiền này có thể thêm nhiều đuôi:

.GDCB,

.CRAB,

.KRAB,

.%RandomLetters%

foobar.doc -> foobar.doc.GDCB

document.dat -> document.dat.CRAB

document.xls -> document.xls.KRAB

foobar.bmp -> foobar.bmp.gcnbo (các chữ cái là ngẫu nhiên)Thông báo tống tiền:

Phần mềm tống tiền này cũng tạo một tập tin văn bản có tên ” GDCB-DECRYPT. txt “, ” CRAB-DECRYPT. txt “, ” KRAB_DECRYPT. txt “, ” % ChữCáiNgẫuNhiên % – DECRYPT.txt ” hoặc ” % ChữCáiNgẫuNhiên % – MANUAL.txt ” trong mỗi thư mục. Tập tin này có nội dung như sau .

Các phiên bản mới hơn của ứng dụng tống tiền này cũng hoàn toàn có thể đặt hình ảnh sau đây cho màn hình hiển thị nền máy tính của người dùng :

Tải bản sửa lỗi GandCrab xuốngGlobe

Globe là một dạng ứng dụng tống tiền được phát hiện từ tháng 08 năm năm nay. Tùy vào phiên bản, Globe sử dụng chiêu thức mã hóa RC4 hoặc Blowfish. Dưới đây là những tín hiệu nhiễm :

Thay đổi tên tập tin:Globe thêm một trong những phần mở rộng sau vào tên tập tin: “.ACRYPT“, “.GSupport[0-9]“, “.blackblock“, “.dll555“, “.duhust“, “.exploit“, “.frozen“, “.globe“, “.gsupport“, “.kyra“, “.purged“, “.raid[0-9]“, “[email protected]“, “.xtbl“, “.zendrz“, “.zendr[0-9]” hoặc “.hnyear“. Ngoài ra, một số phiên bản Globe mã hóa cả tên tập tin.

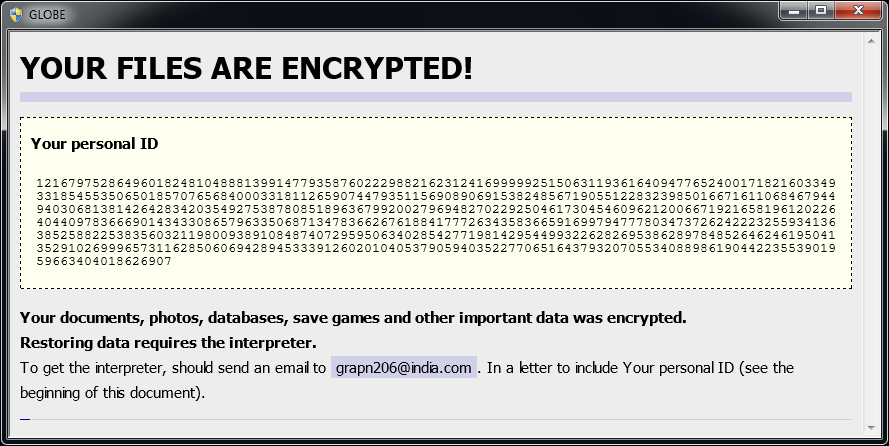

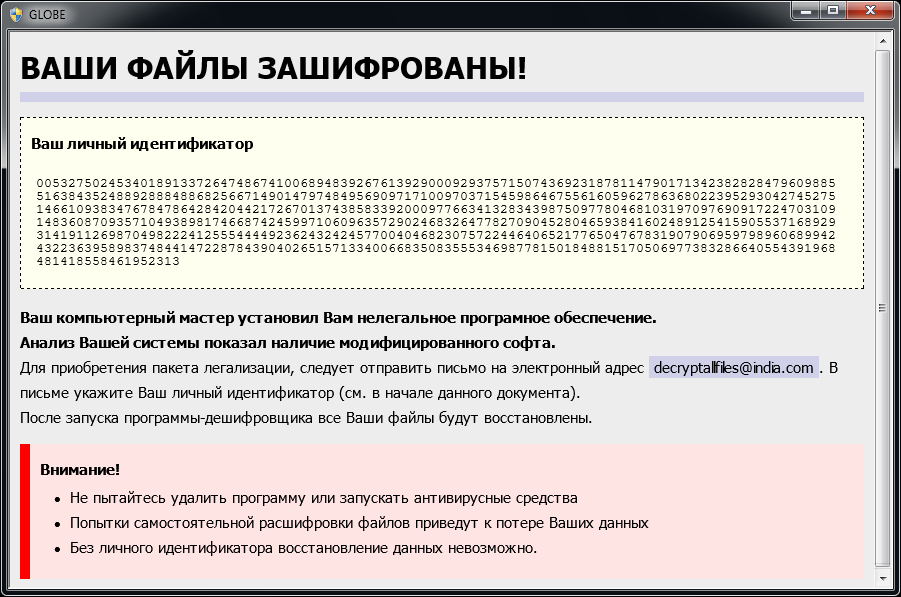

Thông báo tống tiền:

Sau khi các tập tin của bạn bị mã hóa, màn hình sẽ hiển thị thông báo tương tự như sau (nằm trong tập tin “How to restore files.hta” hoặc “Read Me Please.hta“):

Nếu tập tin của bạn bị Globe mã hóa, hãy nhấp vào đây để tải bản sửa lỗi không lấy phí của chúng tôi xuống :

Tải xuống bản sửa lỗi GlobeHermeticRansom

HermeticRansom là ứng dụng tống tiền được dùng ở đầu cuộc tiến công của Nga vào Ukraine. Phần mềm được viết bằng ngôn từ Go, có năng lực mã hóa những tập tin bằng mã đối xứng AES GCM. Nạn nhân của cuộc tiến công bằng ứng dụng tống tiền này hoàn toàn có thể giải mã không lấy phí những tập tin của mình .

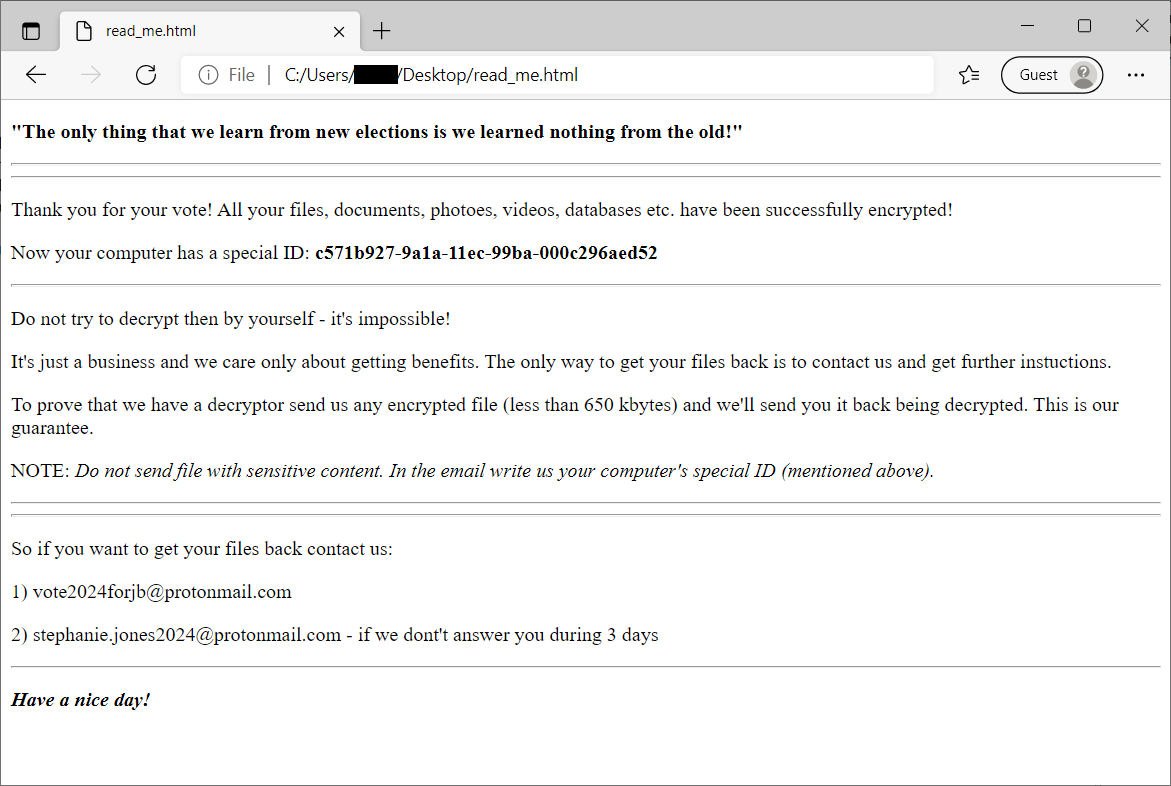

Thay đổi tên tập tin:Có thể nhận biết các tập tin đã mã hóa bằng phần mở rộng tập tin .[[email protected]].encryptedJB. Ngoài ra còn có một tập tin read_me.html xuất hiện trên màn hình nền của người dùng (xem ảnh dưới đây).

Tải về bản sửa lỗi HermeticRansomHiddenTear

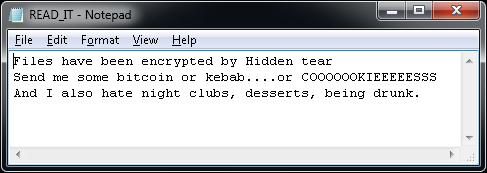

HiddenTear là một trong những mã độc tống tiền nguồn mở tiên phong được tàng trữ trên GitHub và được phát hiện vào tháng 08 năm năm ngoái. Kể từ đó, những kẻ lừa đảo đã tạo ra hàng trăm phiên bản HiddenTear bằng cách sử dụng mã nguồn khởi đầu. HiddenTear sử dụng mã hóa AES .

Thay đổi tên tập tin:Các tập tin bị mã hóa sẽ có một trong các phần mở rộng sau (nhưng không giới hạn ở): .locked, .34xxx, .bloccato, .BUGSECCCC, .Hollycrypt, .lock, .saeid, .unlockit, .razy, .mecpt, .monstro, .lok, .암호화됨, .8lock8, .fucked, .flyper, .kratos, .krypted, .CAZZO, .doomed.

Thông báo tống tiền:

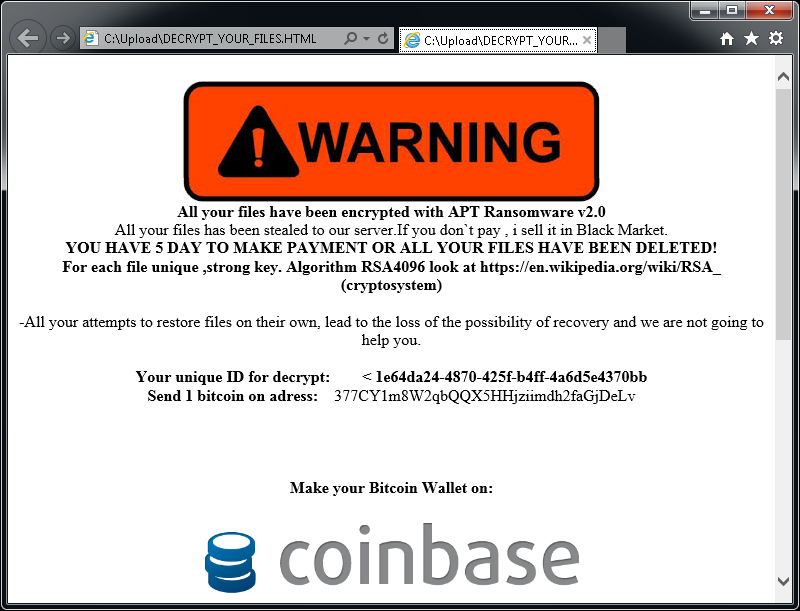

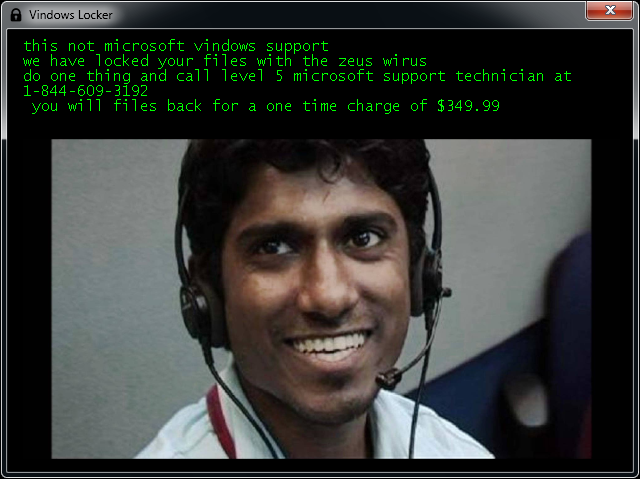

Sau khi các tập tin bị mã hóa, một tập tin văn bản (READ_IT.txt, MSG_FROM_SITULA.txt, DECRYPT_YOUR_FILES.HTML) sẽ hiển thị trên màn hình nền máy tính của người dùng. Nhiều phiên bản tương tự cũng hiển thị thông báo tống tiền:

Nếu tập tin của bạn bị HiddenTear mã hóa, hãy nhấp vào đây để tải xuống bản sửa lỗi không tính tiền của chúng tôi :

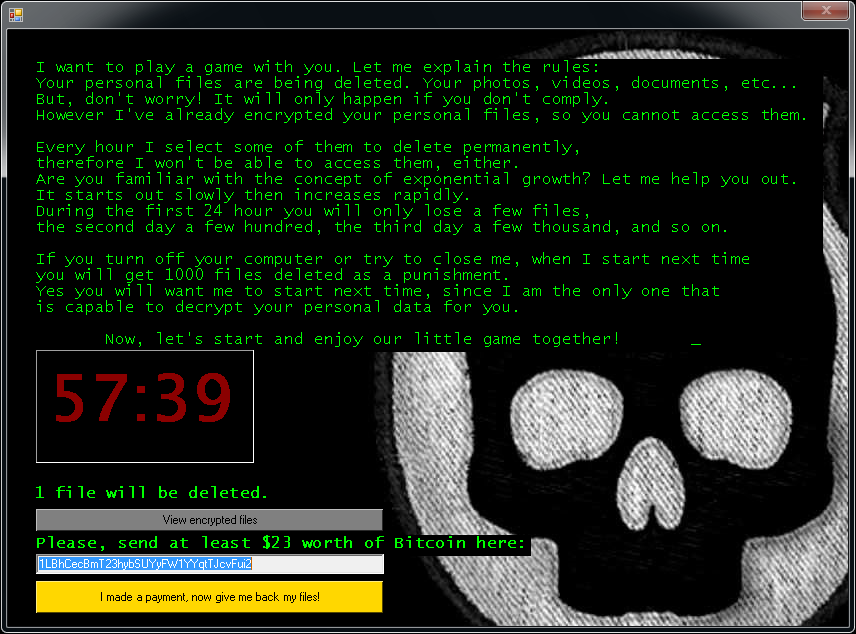

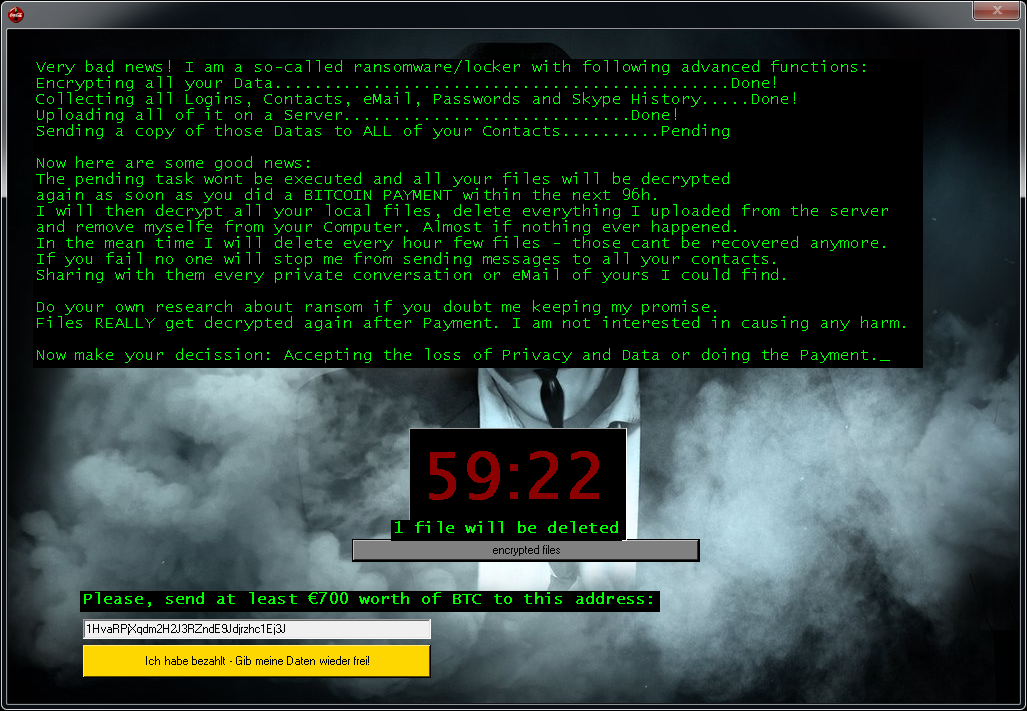

Tải xuống bản sửa lỗi HiddenTearJigsaw

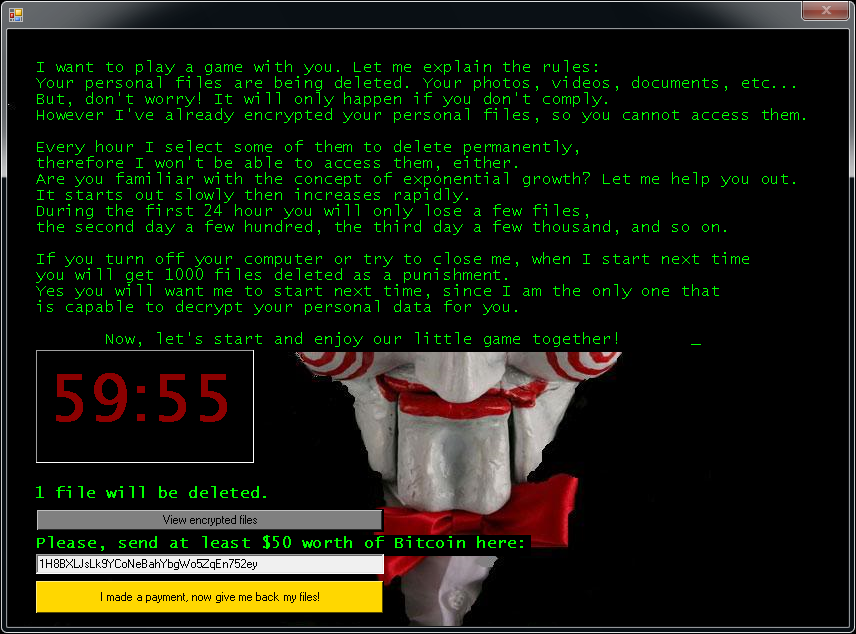

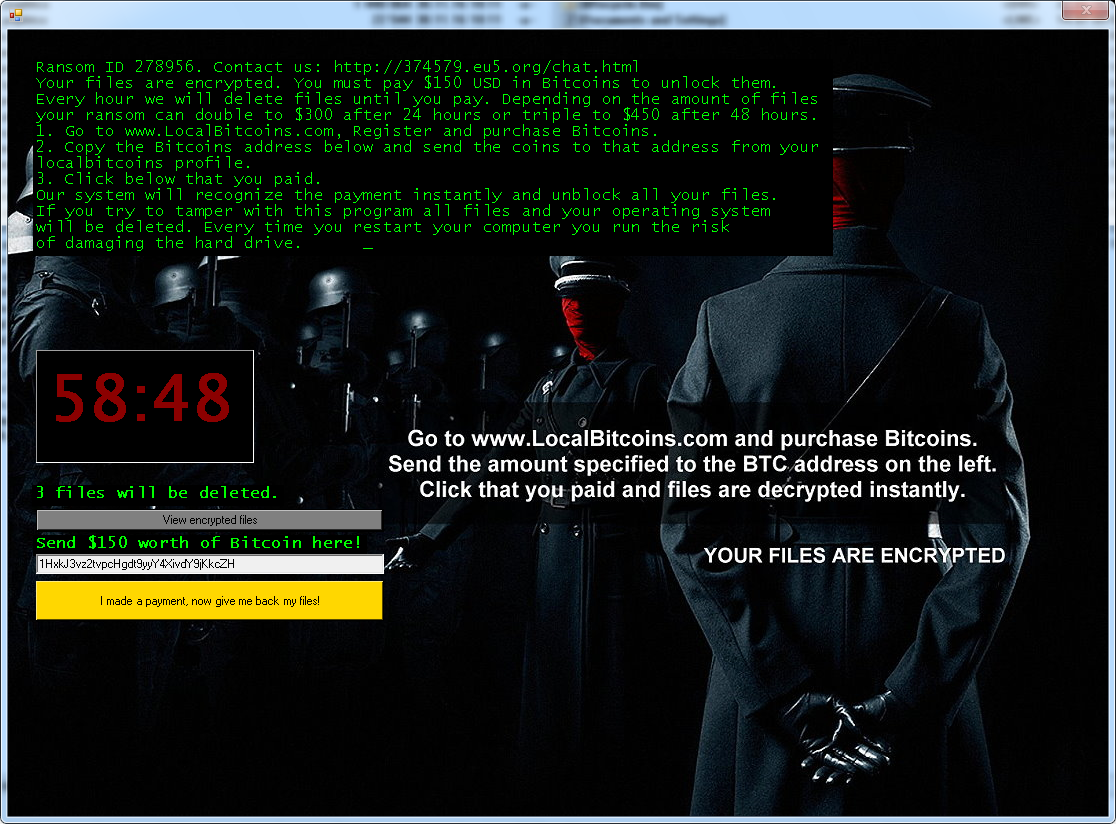

Jigsaw là một dạng ứng dụng tống tiền được phát hiện vào khoảng chừng tháng 03 năm năm nay. Phần mềm này được đặt tên theo nhân vật phim “ The Jigsaw Killer ”. Một số phiên bản của ứng dụng tống tiền này sử dụng hình ảnh của Jigsaw Killer ở màn hình hiển thị tống tiền .

Thay đổi tên tập tin:Các tập tin bị mã hóa sẽ có một trong các phần mở rộng sau: .kkk, .btc, .gws, .J, .encrypted, .porno, .payransom, .pornoransom, .epic, .xyz, .versiegelt, .encrypted, .payb, .pays, .payms, .paymds, .paymts, .paymst, .payrms, .payrmts, .paymrts, .paybtcs, .fun, .hush, [email protected] hoặc .gefickt.

Thông báo tống tiền:

Sau khi những tập tin của bạn bị mã hóa, một trong những màn hình hiển thị bên dưới sẽ hiển thị :

Nếu tập tin của bạn bị Jigsaw mã hóa, hãy nhấp vào đây để tải xuống bản sửa lỗi không tính tiền của chúng tôi :

Tải xuống bản sửa lỗi JigsawLambdaLocker

LambdaLocker là một dạng ứng dụng tống tiền được phát hiện lần đầu vào tháng 05 năm 2017. Phần mềm tống tiền này được viết bằng ngôn từ lập trình Python và phiên bản thông dụng lúc bấy giờ hoàn toàn có thể giải mã được .

Thay đổi tên tập tin:Phần mềm tống tiền này thêm phần mở rộng “.MyChemicalRomance4EVER” sau tên tập tin:

foobar.doc -> foobar.doc.MyChemicalRomance4EVER

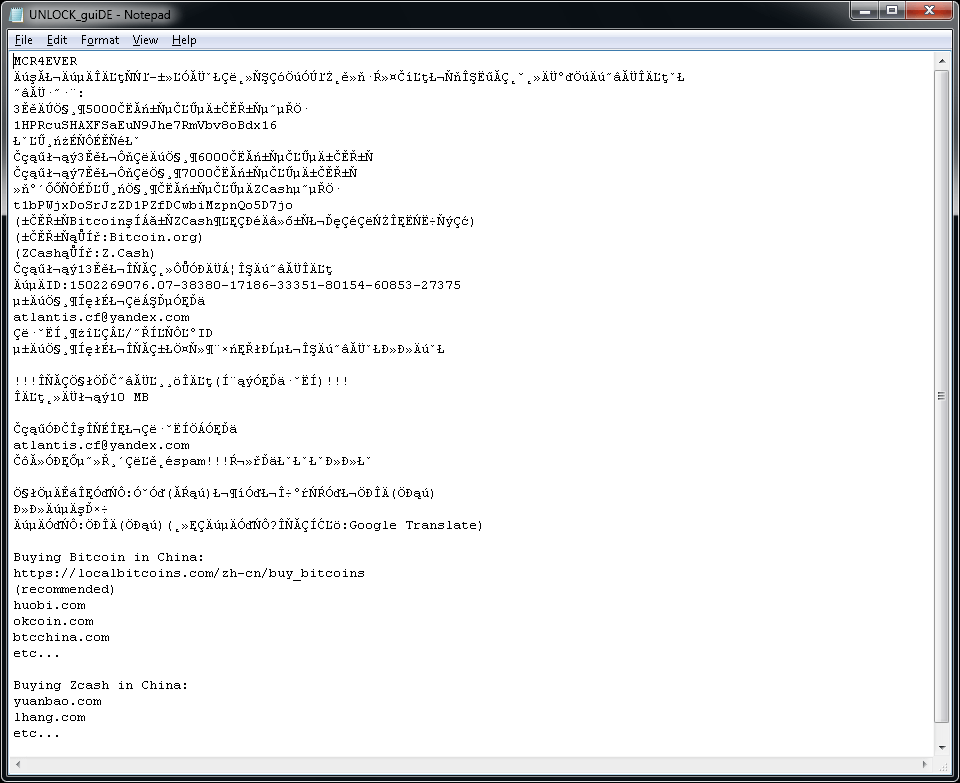

document.dat -> document.dat.MyChemicalRomance4EVERPhần mềm tống tiền này cũng tạo một tập tin văn bản có tên là “UNLOCK_guiDE.txt” trên màn hình nền máy tính của người dùng. Tập tin này có nội dung như sau.

Tải xuống bản sửa lỗi LambdaLockerLegion

Legion là một dạng ứng dụng tống tiền được phát hiện lần đầu vào tháng 06 năm năm nay. Dưới đây là những tín hiệu nhiễm :

Thay đổi tên tập tin:Legion thêm một biến thể của [email protected]$.legion hoặc [email protected]$.cbf vào cuối tên tập tin. (ví dụ: Thesis.doc = [email protected]$.legion)

Thông báo tống tiền:

Sau khi mã hóa tập tin của bạn, Legion đổi ảnh màn hình hiển thị nền máy tính và hiển thị một hành lang cửa số bật lên như thế này :

Nếu tập tin của bạn bị Legion mã hóa, nhấp vào đây để tải xuống bản sửa lỗi không lấy phí của chúng tôi :

Tải xuống bản sửa lỗi LegionNoobCrypt

NoobCrypt là một đoạn ứng dụng tống tiền được phát hiện từ cuối tháng 07 năm năm nay. Để mã hóa tập tin của người dùng, ứng dụng tống tiền này sử dụng chiêu thức mã hóa AES 256 .

Thay đổi tên tập tin:

NoobCrypt không biến hóa tên tập tin. Tuy nhiên, những tập tin bị mã hóa không hề mở bằng ứng dụng link .

Thông báo tống tiền:Sau khi các tập tin của bạn bị mã hóa, màn hình sẽ hiển thị thông báo tương tự như sau (nằm trong tập tin “ransomed.html” ở màn hình nền máy tính của người dùng):

Nếu tập tin của bạn bị NoobCrypt mã hóa, nhấp vào đây để tải xuống bản sửa lỗi không lấy phí của chúng tôi :

Tải xuống bản sửa lỗi NoobCryptPrometheus

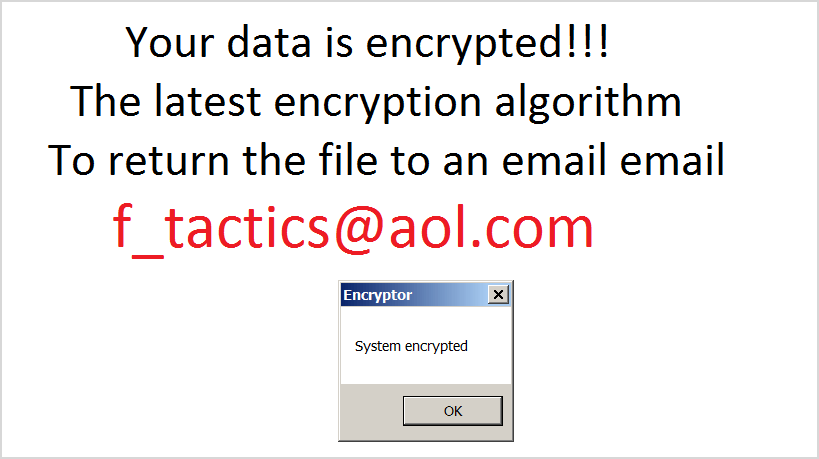

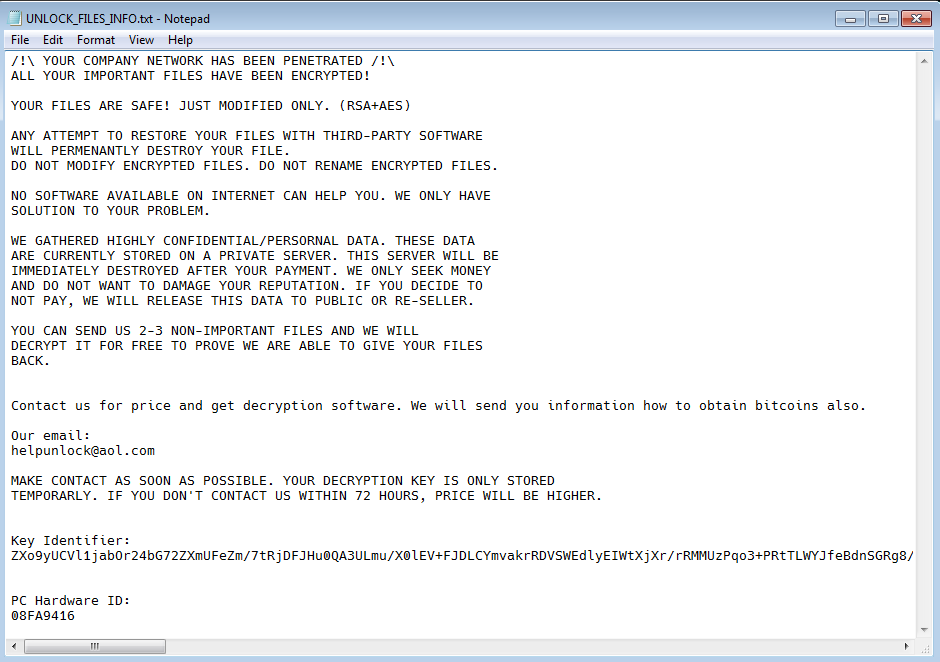

Phần mềm tống tiền Prometheus được viết bằng ngôn từ. NET ( C # ), có năng lực mã hóa những tập tin bằng Chacha20 hoặc AES-256. Sau đó, khóa của tập tin được mã hóa bằng phương pháp RSA-2048 và gắn vào phần cuối tập tin. Một số biến thể của ứng dụng tống tiền hoàn toàn có thể được mã hóa không tính tiền .

Thay đổi tên tập tin:

Có thể phân biệt những tập tin đã mã hóa bằng một trong những phần lan rộng ra tập tin sau đây :

- .[[email protected]].VIPxxx

- .[[email protected]].crypt

- .[[email protected]].CRYSTAL

- .[[email protected]].crypt

- .reofgv

- .y9sx7x

- .[[email protected]].CRYSTAL

- .BRINKS_PWNED

- .9ten0p

- .uo8bpy

- .iml

- .locked

- .unlock

- .secure[[email protected]]

- .secure

- .61gutq

- .hard

Ngoài ra, trên màn hình hiển thị nền của người dùng sẽ Open tập tin ghi chú đòi tiền chuộc với một trong những tên gọi sau đây :

- HOW_TO_DECYPHER_FILES.txt

- UNLOCK_FILES_INFO.txt

- Инструкция.txt

Tải về bản sửa lỗi PrometheusTargetCompany

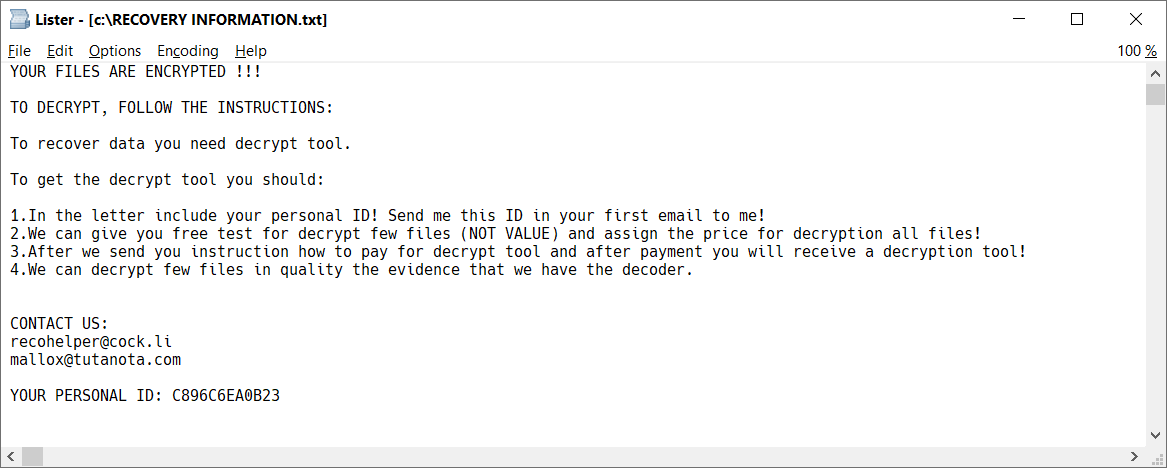

TargetCompany là một ứng dụng tống tiền mã hóa những tệp người dùng bằng mật mã Chacha20. Nạn nhân của cuộc tiến công ứng dụng tống tiền này hiện hoàn toàn có thể giải mã không tính tiền những tệp của họ .

Thay đổi tên tập tin:Tập tin được mã hóa có thể được nhận dạng bởi một trong số những phần mở rộng sau:

.mallox

.exploit

.architek

.brg

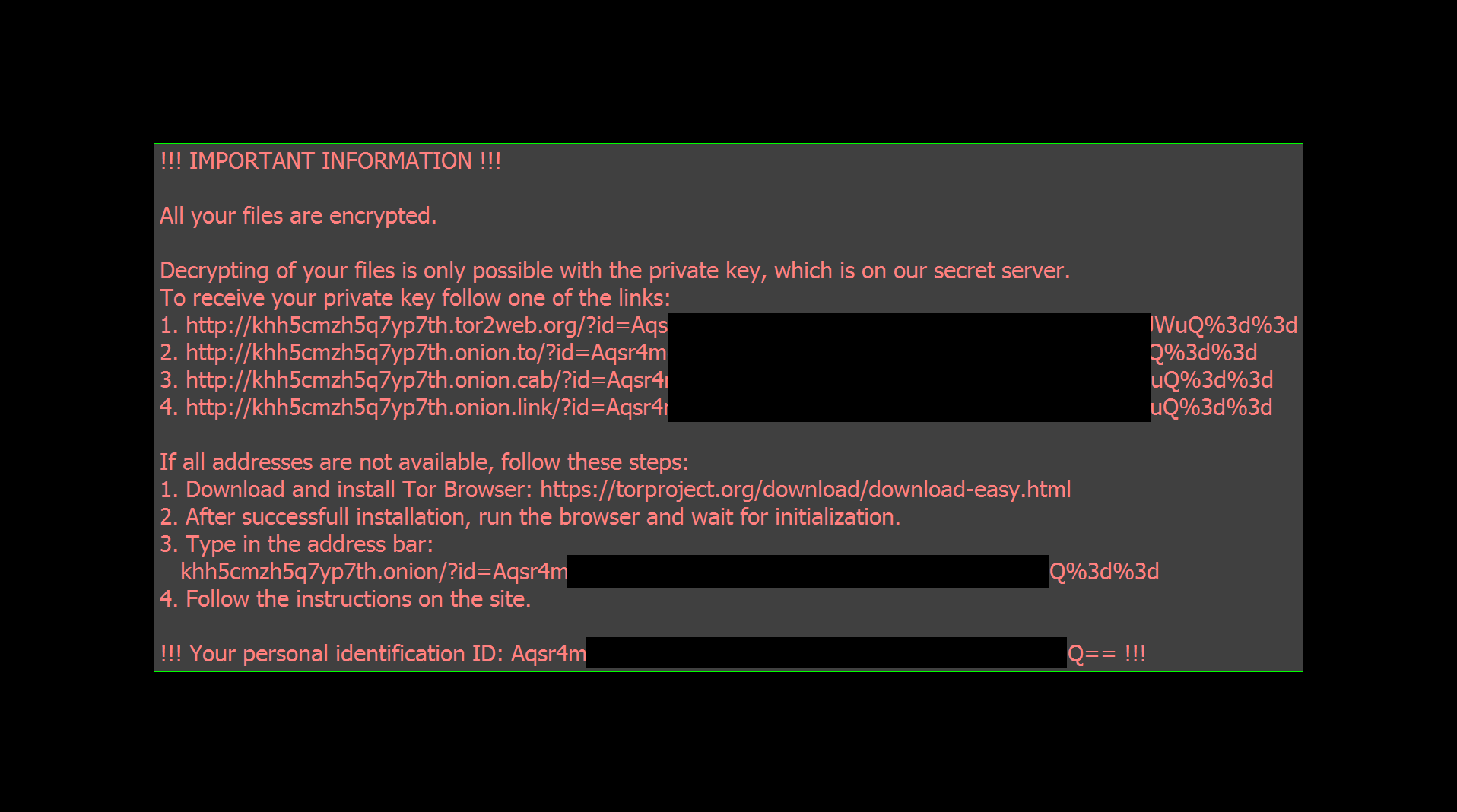

.caroneTrong mỗi thư mục có tối thiểu một tệp được mã hóa, có tệp ghi chú đòi tiền chuộc, có tên là RECOVERY INFORMATION.txt ( xem hình ảnh bên dưới ) .

Tải xuống bản sửa lỗi TargetCompany dành cho Windows 32 bitTải xuống bản sửa lỗi TargetCompany dành cho Windows 64 – bit

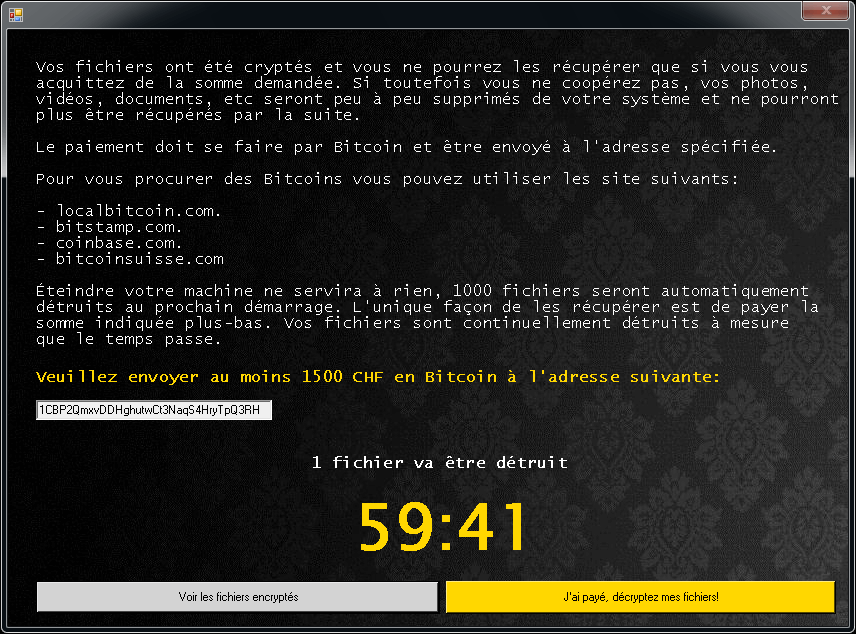

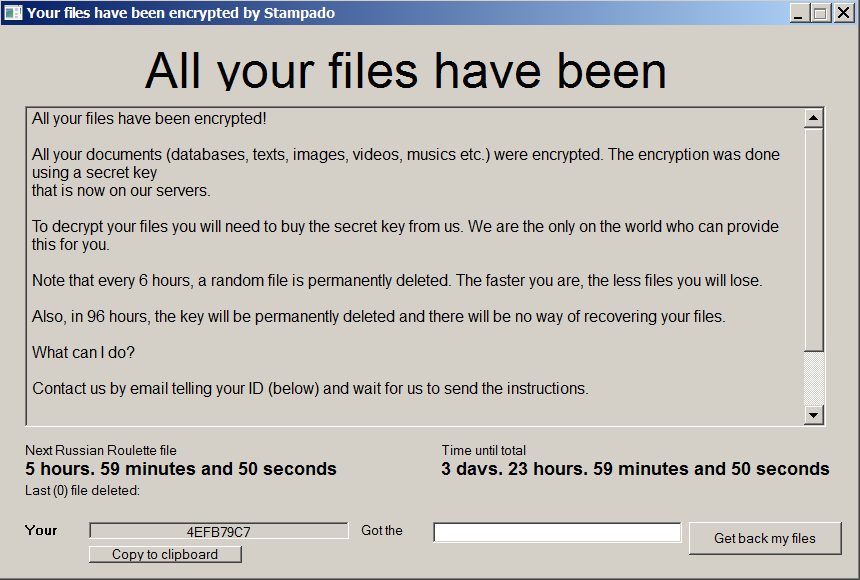

Stampado

Stampado là một đoạn ứng dụng tống tiền được viết bằng ngôn từ ngữ cảnh AutoIt. Phần mềm này được phát hiện vào khoảng chừng tháng 08 năm năm nay. Stampado đang được bán trên trang web đen và những phiên bản mới vẫn liên tục Open. Philadelphia là một trong những phiên bản của ứng dụng này .

Thay đổi tên tập tin:Stampado thêm phần mở rộng .locked vào các tập tin bị mã hóa. Một số phiên bản cũng mã hóa tên tập tin, vì thế tên tập tin bị mã hóa có thể ở dạng document.docx.locked hoặc 85451F3CCCE348256B549378804965CD8564065FC3F8.locked.

Thông báo tống tiền:

Sau khi tập tin bị mã hóa xong, màn hình hiển thị sau sẽ hiển thị :

Nếu tập tin của bạn bị Stampado mã hóa, hãy nhấp vào đây để tải xuống bản sửa lỗi không tính tiền của chúng tôi :

Tải xuống bản sửa lỗi StampadoSZFLocker

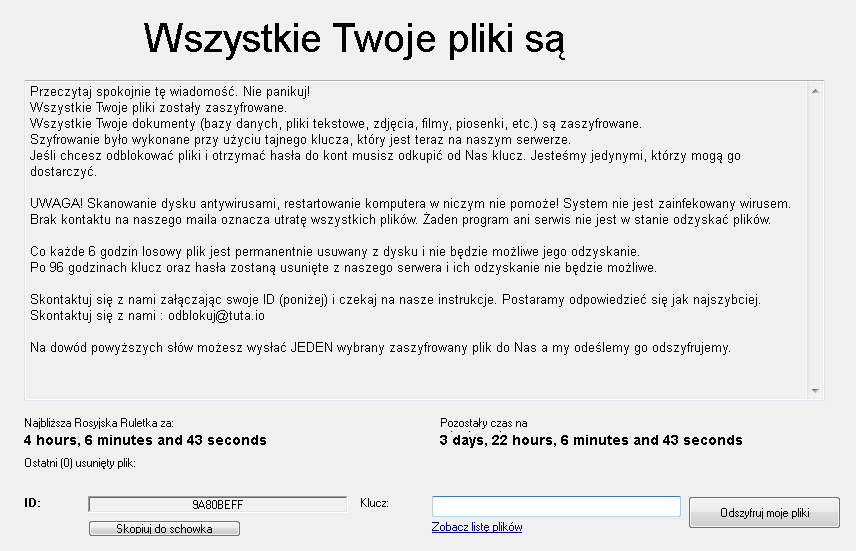

SZFLocker là một dạng ứng dụng tống tiền được phát hiện lần đầu vào tháng 05 năm năm nay. Dưới đây là những tín hiệu nhiễm :

Thay đổi tên tập tin:SZFLocker thêm .szf vào cuối tên tập tin. (ví dụ: Thesis.doc = Thesis.doc.szf)

Thông báo tống tiền:

Khi bạn mở một tập tin bị nhiễm, SZFLocker hiển thị thông tin sau ( bằng tiếng Ba Lan ) :

Nếu tập tin của bạn bị SZFLocker mã hóa, hãy nhấp vào đây để tải xuống bản sửa lỗi không lấy phí của chúng tôi :

Tải xuống bản sửa lỗi SZFLockerTeslaCrypt

TeslaCrypt là một dạng ứng dụng tống tiền được phát hiện lần đầu vào tháng 02 năm năm ngoái. Dưới đây là những tín hiệu nhiễm :

Thay đổi tên tập tin:

TeslaCrypt phiên bản mới nhất không đổi tên tập tin của bạn .

Thông báo tống tiền:

Sau khi mã hóa những tập tin của bạn, TeslaCrypt hiển thị thông tin tương tự như như sau :

Nếu tập tin của bạn bị TeslaCrypt mã hóa, nhấp vào đây để tải xuống bản sửa lỗi không tính tiền của chúng tôi :

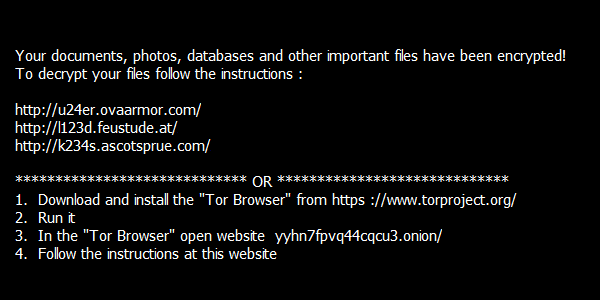

Tải xuống bản sửa lỗi TeslaCryptTroldesh/Shade

Troldesh, còn được gọi là Shade hoặc Encoder.858, là một dạng phần mềm tống tiền được phát hiện từ năm 2016. Vào cuối tháng 4 năm 2020, người tạo ra phần mềm tống tiền này đã chấm dứt hoạt động và công khai các khóa giải mã có thể dùng để giải mã miễn phí các tập tin.

Xem thêm thông tin:https://www.bleepingcomputer.com/news/security/shade-ransomware-shuts-down-releases-750k-decryption-keys/Thay đổi tên tập tin:

Các tập tin bị mã hóa sẽ có một trong các đuôi sau:

• xtbl

• ytbl

• breaking_bad

• heisenberg

• better_call_saul

• los_pollos

• da_vinci_code

• magic_software_syndicate

• windows10

• windows8

• no_more_ransom

• tyson

• crypted000007

• crypted000078

• rsa3072

• decrypt_it

• dexter

• miami_californiaThông báo tống tiền:

Sau khi mã hóa những tập tin của bạn, ứng dụng tống tiền này sẽ tạo một số ít tập tin trên màn hình hiển thị máy tính của người dùng, có tên từ README1. txt đến README10. txt. Các tập tin này hiển thị bằng nhiều ngôn từ và chứa nội dung như sau :

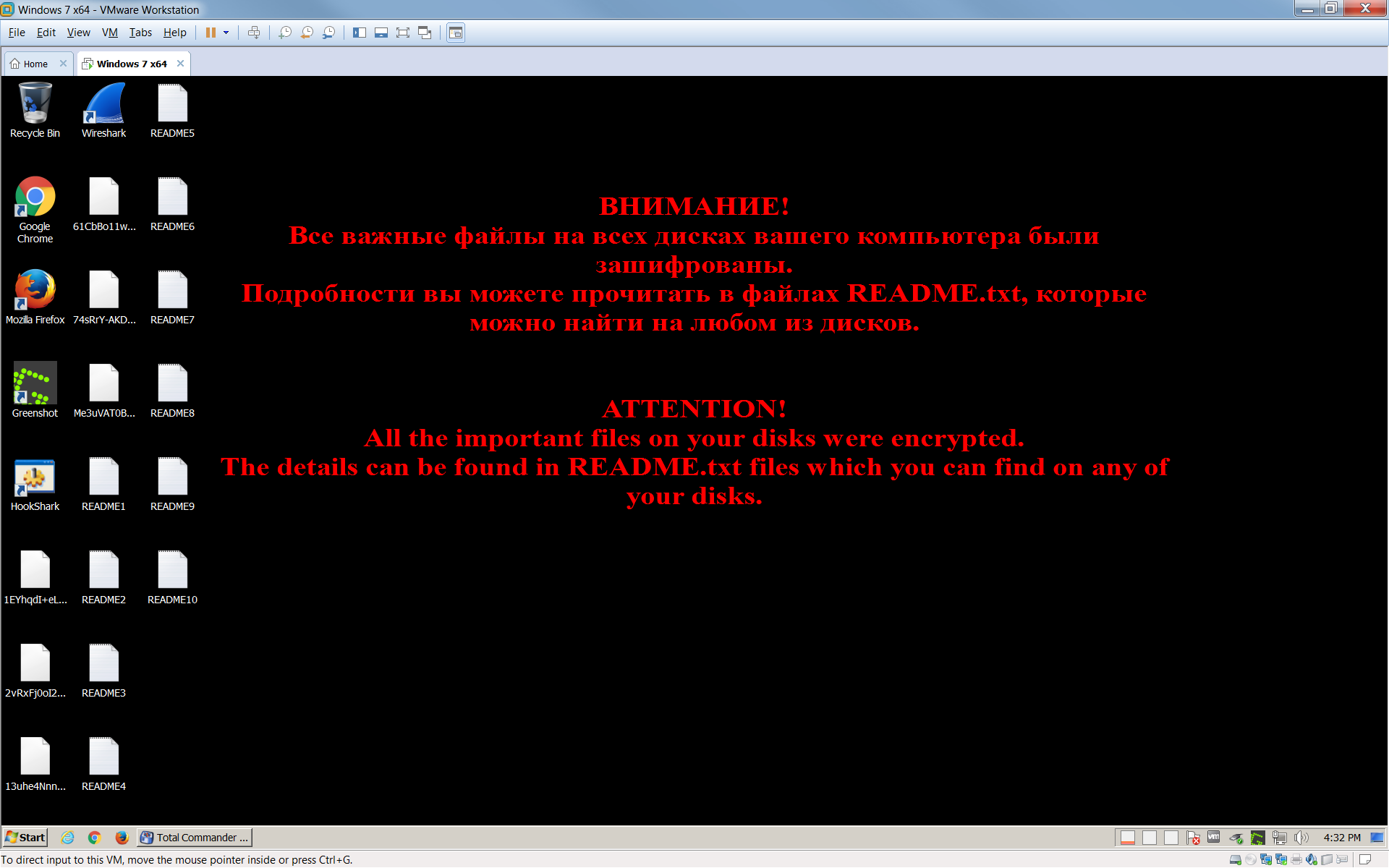

Hình nền trên máy tính của người dùng cũng biến hóa thành hình ảnh sau :

Nếu tập tin của bạn bị Troldesh mã hóa, hãy nhấp vào đây để tải bản sửa lỗi không tính tiền của chúng tôi xuống :

Tải bản sửa lỗi Troldesh xuốngXData

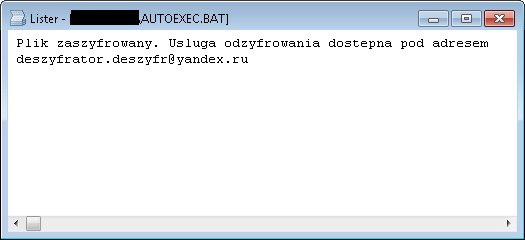

XData là một dạng ứng dụng tống tiền bắt nguồn từ AES_NI và giống như WannaCry, ứng dụng này sử dụng công cụ khai thác lỗ hổng Eternal Blue để phát tán ra những máy khác .

Thay đổi tên tập tin:

Phần mềm tống tiền này thêm phần lan rộng ra “. ~ xdata ~ ” vào những tập tin bị mã hóa .

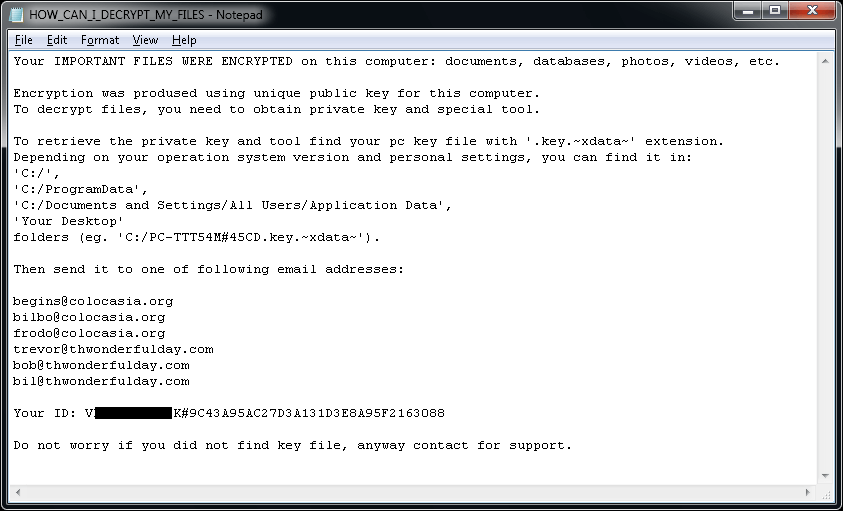

Trong mỗi thư mục có tối thiểu một tập tin bị mã hóa, bạn hoàn toàn có thể tìm thấy tập tin ” HOW_CAN_I_DECRYPT_MY_FILES. txt “. Ngoài ra, ứng dụng tống tiền này còn tạo ra một tập tin khóa có tên tương tự như với :

[ PC_NAME ] # 9C43 A95AC27D3A131D3E8A95F2163088 – Bravo NEW-20175267812-78. key. ~ xdata ~ trong những thư mục sau :

• C : \

• C : \ ProgramData• Desktop

Xem thêm: Lịch sử Internet – Wikipedia tiếng Việt

Thông báo tống tiền:

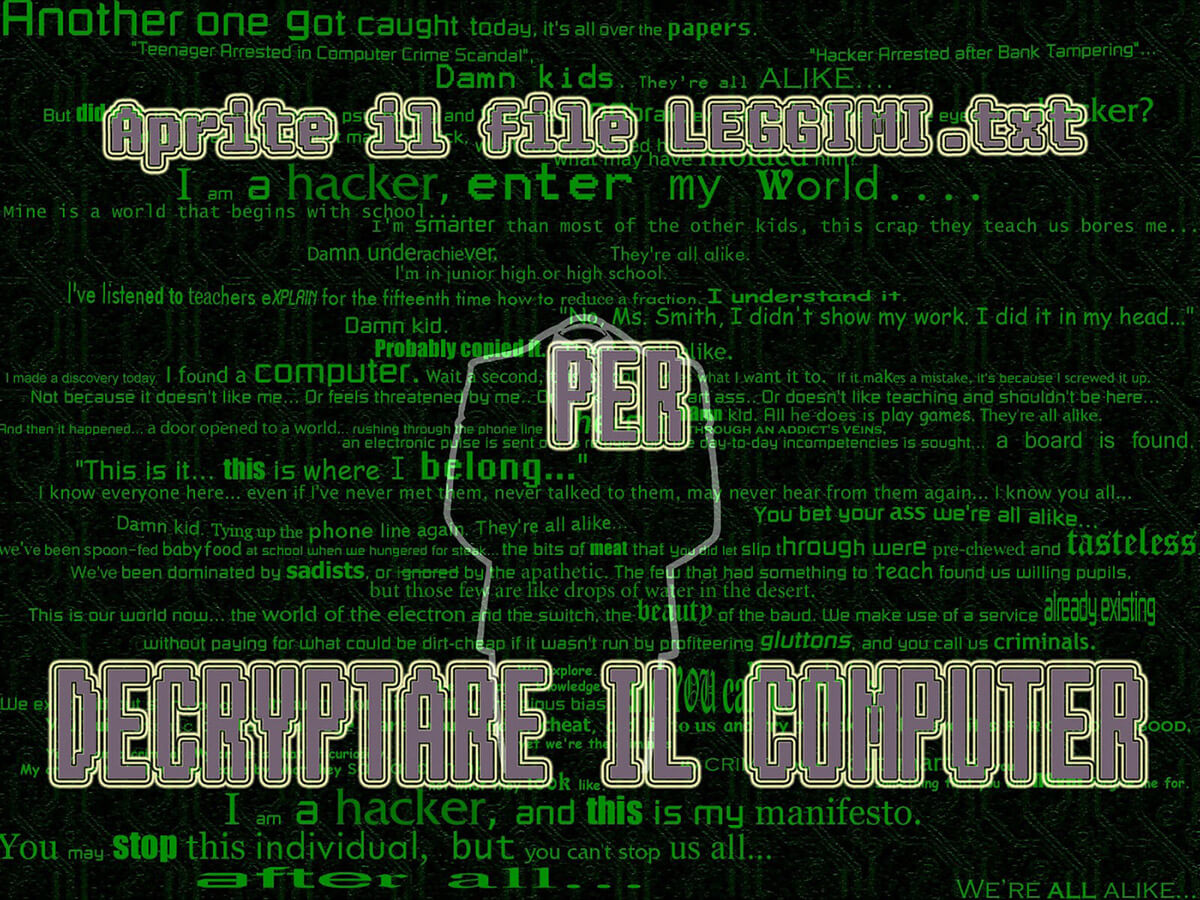

Tập tin “ HOW_CAN_I_DECRYPT_MY_FILES. txt ” có chứa ghi chú đòi tiền chuộc sau đây :

Nếu tập tin của bạn bị Troldesh mã hóa, hãy nhấp vào đây để tải bản sửa lỗi không lấy phí của chúng tôi xuống :

Tải xuống bản sửa lỗi XData

Source: https://thomaygiat.com

Category : Kỹ Thuật Số

Chuyển vùng quốc tế MobiFone và 4 điều cần biết – MobifoneGo

Muốn chuyển vùng quốc tế đối với thuê bao MobiFone thì có những cách nào? Đừng lo lắng, bài viết này của MobiFoneGo sẽ giúp…

Cách copy dữ liệu từ ổ cứng này sang ổ cứng khác

Bạn đang vướng mắc không biết làm thế nào để hoàn toàn có thể copy dữ liệu từ ổ cứng này sang ổ cứng khác…

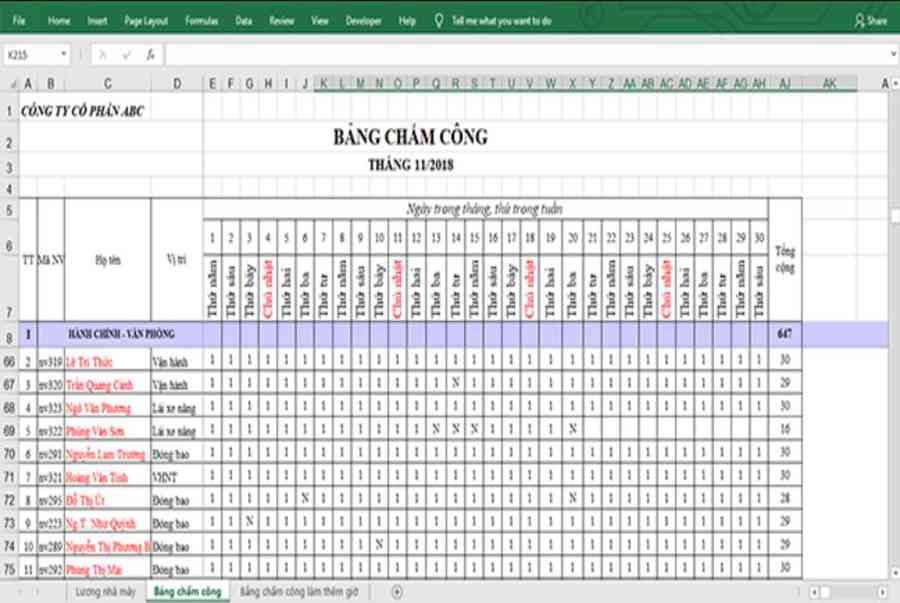

Hướng dẫn xử lý dữ liệu từ máy chấm công bằng Excel

Hướng dẫn xử lý dữ liệu từ máy chấm công bằng Excel Xử lý dữ liệu từ máy chấm công là việc làm vô cùng…

Cách nhanh nhất để chuyển đổi từ Android sang iPhone 11 | https://thomaygiat.com

Bạn đã mua cho mình một chiếc iPhone 11 mới lạ vừa ra mắt, hoặc có thể bạn đã vung tiền và có một chiếc…

Giải pháp bảo mật thông tin trong các hệ cơ sở dữ liệu phổ biến hiện nay

Hiện nay, với sự phát triển mạnh mẽ của công nghệ 4.0 trong đó có internet và các thiết bị công nghệ số. Với các…

4 điều bạn cần lưu ý khi sao lưu dữ liệu trên máy tính

08/10/2020những chú ý khi tiến hành sao lưu dữ liệu trên máy tính trong bài viết dưới đây của máy tính An Phát để bạn…

![Thợ Sửa Máy Giặt [ Tìm Thợ Sửa Máy Giặt Ở Đây ]](https://thomaygiat.com/wp-content/uploads/sua-may-giat-lg-tai-nha-1.jpg)